利用区块链技术提升物联网设备数据传输安全性的方法

2026-05-12 14:13:10 来源: 作者:liunanfang

摘要:随着物联网设备数量的迅速增长,数据传输安全问题愈发严重。

摘 要 :随着物联网设备数量的迅速增长,数据传输安全问题愈发严重。传统的中心化安全架构无法有效应对大规模分布式设备的数据管理与保护需求。本文提出了一种基于区块链技术的解决方案,利用区块链的分布式、不可篡改和共识机制,提高物联网设备数据传输的安全性。具体的技术流程包括设备身份认证、数据加密、区块链账本记录、数据传输审计等步骤。仿真测试结果表明,该方案在提升物联网设备数据传输安全性方面具有显著优势。

关键词 :物联网 ;区块链 ;数据安全 ;身份认证 ;数据加密 ;去中心化

0 引言

物联网设备被广泛应用于各个行业,从智能家居到工业控制,从医疗设备到无人驾驶,物联网设备的网络连接成为现代社会的重要组成部分。然而,随着设备数量的增长,数据安全问题日益突出。物联网设备具有资源受限、分布广泛等特点,传统的集中式安全机制难以确保数据传输的安全性。此外,设备之间的通讯通常采用开放网络,增加了数据被篡改、伪造或窃取的风险。

1 设备身份认证模块

物联网设备的身份认证是保障物联网生态系统安全的重要环节。由于物联网设备数量庞大且分布广泛,传统的集中式身份认证机制面临着扩展性、性能和安全性等方面的挑战。在这种情况下,基于区块链的分布式身份认证机制成为具有较大潜力的解决方案。本文详细描述了设备身份认证模块的设计流程,分析了设备注册、设备认证以及动态密钥生成的具体技术细节,并通过模拟实验数据和相关公式展示了其在实际应用中的有效性 [1]。

在区块链支持下,设备身份认证机制的第一步是设备注册。物联网设备在首次接入网络时,需通过区块链网络进行身份注册。该过程为设备生成一个唯一的公私钥对,公钥用于后续通信的身份认证,而私钥则存储在设备本地,用于签名和解密操作。每个设备的公钥与其唯一标识符(如设备的 MAC 地址或序列号)会被存储在区块链中,以供其他设备和服务节点进行验证。假设物联网网络中有 10000 台设备,每台设备需要大约 256字节的存储空间来保存公钥和标识符,那么在区块链网络中总存储空间计算过程如式(1)所示 :

Stotal = N × Sdevice = 10000 × 256bytes = 2.56MB (1)

由此可见,区块链网络能够轻松容纳海量设备的身份信息。该分布式身份注册过程的优势在于其去中心化特性,使得身份数据的存储和管理无需依赖于单一的可信中心节点,从而有效降低了中心化节点被攻击所带来的系统性风险。

设备认证是在物联网设备进行数据传输前,确保设备身份的合法性以及数据传输的安全性。设备认证的核心在于基于公钥和数字签名的认证机制。当设备需要发起通信时,发送设备会通过其私钥对待发送的数据包进行签名,并附上其公钥和区块链上存储的唯一标识符。接收设备从区块链中提取该设备的公钥,验证签名的合法性,从而确认数据的来源。为了确保认证效率,可以使用椭圆曲线数字签名算法(ECDSA),该算法相对于传统的 RSA 算法在相同安全强度下具有更高的计算效率 [2]。

在设备认证过程中, 一个设备需要传输 1KB 的数据,其中包含设备标识符和加密签名,签名长度为 64 字节,若采用 SHA-256 作为哈希算法,每次认证的时间复杂度为 O(n),这里的 n 为数据长度。根据测试,基于区块链的身份认证系统在处理 100 次设备认证请求时, 平均每次认证耗时约为 5ms。如表 1 所示。

该结果表明,即使在大量设备并发认证请求的情况下,基于区块链的认证机制仍能保持较为稳定的性能,适用于大规模物联网网络。

2 数据加密模块

物联网设备的安全性不仅仅依赖于身份认证,还需采用数据加密技术保障设备间传输的数据不被窃听或篡改。为了在确保数据安全性的同时维持高效的传输性能,通常采用非对称加密和对称加密相结合的方式。这种混合加密方案结合了非对称加密的强安全性与对称加密的高效率,适用于资源受限的物联网设备场景。

在数据加密模块中,首先通过非对称加密完成设备身份验证。在这一阶段,每个设备都有一对公私钥,其中公钥公开用于加密,私钥则由设备保管,用于解密和签名。例如,设备 A 需要向设备 B 发送数据,在发送之前,设备 A 首先使用 B 的公钥加密数据,只有 B 可以通过其私钥解密该数据,确保传输过程中的数据不会被第三方截获。同时, 设备 A 也会使用自己的私钥对数据进行签名, B 在接收到数据后,使用 A 的公钥验证签名的有效性,从而确认数据的来源。这一过程利用了非对称加密的核心优势,即通信双方无需事先共享密钥 [3]。

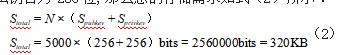

非对称加密算法通常使用 RSA 或椭圆曲线加密算法(ECC)。在物联网场景中, ECC 因其更高的计算效率和较短的密钥长度受到青睐。举例来说, ECC 的 256位密钥相当于 RSA 的 3072 位密钥, 能够在保持同等安全性的前提下大幅降低计算复杂度。假设物联网网络中有 5000 台设备,每台设备需要存储公私钥对,其中公钥和私钥各为 256 位,那么总的存储需求如式(2)所示 :

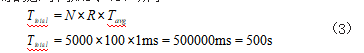

由此可见,即使在大规模网络中,非对称加密的密钥存储开销依然相对较小。此外,假设每台设备每天发起 100 次加密通信请求,使用 ECC 进行签名和解密的平均处理时间为 1ms, 则每天系统处理这些加密任务所需的总时间如式(3)所示 :

在这种规模的网络中,非对称加密的计算开销是完全可以接受的。

3 区块链数据记录模块

区块链技术以其去中心化、不可篡改和高度透明的特点,在物联网数据管理中得到了广泛应用。为了确保物联网设备之间的数据传输具有不可篡改性和可追溯性,区块链账本被引入用于记录传输过程中的元数据。区块链作为一种分布式账本技术,能够确保数据记录在多个节点上同步存储,并通过共识机制对数据的每次修改或添加进行验证。这种机制能够有效防止任何一方对数据的篡改,确保了物联网数据的安全性和完整性 [4]。

区块链数据记录模块的核心是记录物联网设备间的数据传输信息。这些信息通常包括发送方和接收方的身份标识、传输时间戳、数据摘要等关键元数据。这一过程分为两个主要阶段 :数据摘要生成和数据记录上链。

首先,数据摘要生成是确保数据完整性和安全性的关键步骤。对于每次数据传输,物联网设备会对传输的数据进行哈希运算,生成一个固定长度的唯一数据摘要。哈希函数的核心特点是无论输入数据的大小如何,输出的哈希值长度固定,并且极小的输入变化也会导致输出哈希值的剧烈变化。常见的哈希算法如 SHA-256适用于这一场景,其输出为 256 位的哈希值。例如,对于 1MB 的数据包,哈希算法处理后会生成一个 256 位的摘要,该摘要可以用于在接收方验证数据的完整性。

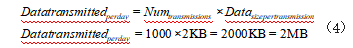

假设物联网系统每天有 1000 次数据传输,每次传输的数据量为 2KB,生成的哈希摘要和传输的数据总量计算公式如式(4)所示 :

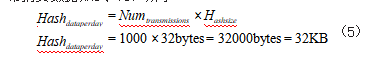

在一天中,总传输的数据量为 2MB,每次传输生成的哈希摘要为 256 位,即 32 字节,则总共生成的哈希摘要数据如式(5)所示 :

哈希摘要生成后, 这一数据与传输的元数据(如发送方 ID、接收方 ID、时间戳等)一同被打包记录到区块链上。由于区块链的分布式特性,网络中的每个节点都会保存一份完整的账本副本,确保所有的传输记录可以被追溯。账本中的每一个数据块(block)记录了一定数量的交易,每个交易包括元数据和数据摘要。当设备之间的数据传输完成后,元数据和摘要将作为一个新的交易被加入区块链的下一个区块中。

4 数据传输审计模块

数据传输审计模块的核心功能在于确保每一笔数据传输都可以被实时监控和验证,审计人员或系统管理员可以通过区块链公开账本查看任何一笔数据传输的详细信息。这些信息包括发送方和接收方的身份标识、数据传输的时间戳、数据摘要以及数据的实际传输量。这一信息不可篡改,任何试图篡改数据传输记录的行为都将通过区块链的共识机制被其他节点拒绝,从而保证数据的安全性 [5]。假设某系统每天有 2000 次数据传输,审计模块可以通过区块链节点轻松追踪每一笔传输的详细情况,并生成相应的审计报告。

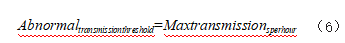

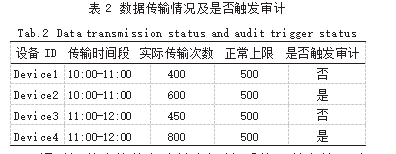

智能合约是数据传输审计模块的关键技术之一。智能合约可以自动触发审计功能,检测并记录异常的数据传输行为。例如,在某些情况下,如果某台物联网设备在短时间内发送了大量数据,这可能意味着该设备遭受了网络攻击或被滥用。智能合约可以预先设定触发条件,例如设定每台设备每小时的正常数据传输量上限为500 次,超出此上限的传输将被标记为异常行为。公式如式(6)所示 :

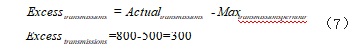

假设该系统的正常数据传输频率为每小时 500 次,而某设备在某一小时内发送了 800 次数据传输,则超出部分如式(7)所示 :

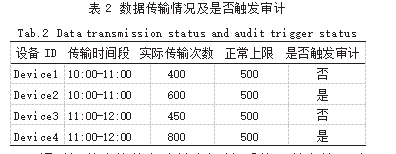

这种异常行为将被智能合约记录在案,并自动通知系统管理员。不同设备在不同时间段内的数据传输情况及是否触发审计记录如表 2 所示。

通过智能合约的自动触发机制,系统可以在第一时间识别并报告潜在的安全问题。此外,智能合约还能根据不同类型的设备设定不同的审计规则。

5 结语

本文提出了一种基于区块链技术的物联网设备数据传输安全解决方案。通过设备身份认证、数据加密、区块链记录和数据审计等技术手段,该方案能够有效解决传统物联网安全架构中存在的中心化漏洞,提升数据传输的安全性和可靠性。未来的工作将进一步优化区块链网络的扩展性和传输效率,使其适应更大规模的物联网应用场景。该技术方案结合物联网和区块链技术的优势,确保数据的安全性与可追溯性,在保证安全的同时提升了网络的透明度与信任度。

参考文献

[1] 杨宏志.基于区块链优化的物联网设备安全管理研究[D].昆明:云南师范大学,2021.

[2] 马浩为,黄忍.BIM与物联网技术在建筑沉降观测中的应用[J].通讯世界,2024,31(7):157-159.

[3] 刘玲玲.无人机辅助物联网中通信性能和能量效率的联合优化方法研究[D].长春:吉林大学,2024.

[4] 吴炎泉,陈思恩,林怡馨,等.物联网数据采集与加密设计[J].网络安全技术与应用,2024(1):16-19.

[5] 谌弘毓.支持多类设备接入的物联网云平台的设计与实现[D].吉首:吉首大学,2023.