基于人工智能技术的网络信息安全威胁检测系统论文

2026-05-11 15:42:34 来源: 作者:xuling

摘要:网络攻击手段不断迭代,隐蔽性越来越强,传统的基于规则和特征匹配的安全保护模式难以应对未知威胁和高强度持续攻击。

摘要:网络攻击手段不断迭代,隐蔽性越来越强,传统的基于规则和特征匹配的安全保护模式难以应对未知威胁和高强度持续攻击。本文以人工智能为基础,阐述了网络信息安全威胁检测系统的设计思想和实现方法,充分发挥机器学习、深度学习等算法优势,构建了具有自适应性、智能判断能力的主动防御系统。本系统以Python3.8为开发环境,以TensorFlow2.4为深度学习框架,结合Scikit-learn0.24进行特征挖掘和模型训练,形成“数据预处理—智能检测—态势感知”的三级技术体系。实验结果表明,基于卷积神经网络和长短时记忆网络的混合模型对流量分类准确率达到97.3%,误报率低于2.1%,比传统方法性能提高15%左右。本研究验证了人工智能技术提升复杂网络环境下威胁感知的可行性,为下一步主动防御系统的建立提供了理论和实践依据。

关键词:人工智能;网络安全;威胁检测;深度学习;异常行为分析

1系统总体框架

系统的体系结构构建以层次化解耦、模块化为主要思想,分为四个部分:数据获取层、特征处理层、智能检测层、可视化展示层。本系统基于Windows Server 2019,采用Python3.8.12为主体程序设计语言,Python具有丰富的机器学习类库以及完备的社区环境,可以为系统的开发提供强大的支撑。深度学习框架采用Tensor Flow2.4.1,它支持GPU加速,使用简单易用的API,结合Keras的高级界面,可以实现模型的快速验证。同时,本文采用Pandas1.3.5与NumPy1.21.4两种工具进行资料清理与数值运算,利用Scikit-learn0.24.2对特征进行归一化、降维和特征选取。

在硬件方面,使用英特尔至强黄金5218 CPU(32核64线程)、128 GBDDR4内存和16GB GPU(16 GB)的GPU,保证了神经网络在训练中的运算效率。在离线训练方面,使用包含490万个典型网络连接的KDDCup99数据集,覆盖一般的网络业务和22种常见的攻击方式。在此基础上,利用CICIDS2017数据库,对80多个维度的网络流量特性进行迁移学习和模型优化,包括DDoS攻击、暴力破解、Web攻击等多种新型网络攻击场景。

2系统各层级设计

2.1数据采集与预处理设计

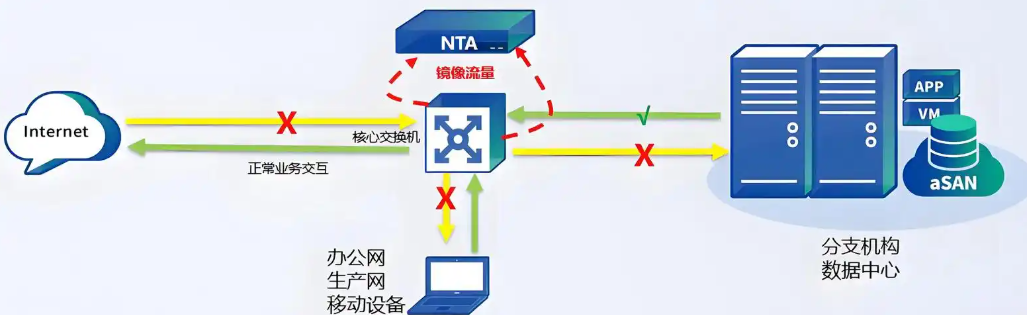

数据采集层主要从核心交换机端口镜像流量、服务器日志文件和防火墙报警日志等中获取原始数据;系统在Internet出入口、数据中心核心区和办公网络接入区域分别部署3套流量采集探头,采用DPDK技术对数据包进行快速处理,单台流量采集能力达到10 Gbps。同时采用Logstash7.13对各种设备的日志进行采集,每天处理的数据量在1.2 TB左右。在预处理阶段,首先,对协议进行解析,在此基础上利用Scapy库抽取TCP/IP协议栈的字段,生成39个基本特征,包括源IP、目标IP、端口号、协议类型、分组长度、标志比特等;其次,对数据进行清洗,用四分位数法剔除离群值,用KNN插值算法对缺失值进行补全,设K值为5。采用Z—score法对数据进行标准化处理,每一维特征均为0,标准偏差为1。针对类别失衡问题,本研究利用SMOTE过抽样技术扩展小类攻击样本,使攻击样本占比从3.7%提高到25%,并结合随机欠抽样控制样本规模。采用主成分分析方法对特征进行降维,保留贡献率累计达92%的前24个主成分,这样既能减少计算量,又能保持原始数据的主要信息[1]。

2.2特征深层处理层设计

这一层对网络数据的原始特征进行深度处理和筛选。首先,利用信息增益算法对原始特征进行重要度评价,并根据各特征间的互信息量大小排序,去除冗余特征和噪声特征;其次,引入主成分分析法,对高维特征降维,将原85个特征压缩为35个,既能保持原数据的主要信息,又能有效地减少模型训练的计算量。实验结果表明,采用特征选择方法,可以使训练时间减少28%,尽管检测精度出现了0.3%的轻度下滑。此外,本研究设计滑动窗统计机制,通过对连续时间窗内业务特征的均值、方差、峰值等进行统计分析,获取攻击行为在时间维度上的演变规律,提高对时序攻击的识别能力。

2.3智能探测层设计

智能检测层是将卷积神经网络和长时间记忆网络相结合的混合型神经网络结构。卷积神经网络采用三层一维卷积结构,第一层卷积核数为64,大小为3;第二层卷积核数为128,大小为3;第三层为256,大小为3,每一层后接批量标准化层和最大池化层,池化大小为2。首先,利用卷积网络对网络流量进行空间特征提取,以捕捉各特征维度间的局部相关性;其次,采用双层长短时记忆网络对网络业务序列进行时变学习。两层网络的隐藏节点数分别设为128和64,Dropout速率设为0.3,防止过拟合。全连接层由128个神经元组成,采用ReLU作为激活函数。输出层采用软最大值函数实现5类网络流量(正常业务和4类攻击)的分类。采用Adam寻优器对模型进行训练,初始学习速率设为0.001,每10轮下降到0.9,选择分类交叉熵作为损失函数。采用早停止机制,在确认集丢失5次后,停止训练。训练集、验证集和测试集按照7∶1.5∶1.5的比例进行划分,最终该模型在测试训练集、验证集和测试集的宏观平均准确率分别达到97.3%、96.8%、96.5%,其程序代码示例如下:

class ThreatDetectionModel:

def __init__(self,input_shape,num_classes=5):"""

初始化混合神经网络

num_classes:5类(正常业务+4类攻击)

"""

self.input_shape=input_shape

self.num_classes=num_classes

self.model=None

def build_cnn_lstm_hybrid(self):

"""

构建CNN+LSTM混合模型

CNN提取空间特征,LSTM学习时间序列特征

"""

inputs=Input(shape=self.input_shape)

2.4可视化展示层设计

可视化展示层根据检测结果构建安全事件关联分析引擎,采用时窗滑动机制,窗长1分钟,统计各类报警发生频率与目标IP地址的相关性。本层采用了一种基于Apriori算法的频繁项目集挖掘算法,该算法的最小支持度和置信度分别设为0.02和0.6[2]。报警等级采用加权打分机制,按照危害程度、目标资产价值和攻击频率三个维度来计算报警等级,分数大于75分的是高危,45~75分是中等风险,45分以下是低风险。利用相似度散列算法对报警信息进行去重处理,将相似度大于85%的报警信息合并成一个事件,有效地减少了报警冗余。利用企业微信机器人和邮件网关实时推送报警信息,每天报警数量控制在200条以内,比原来的报警数量压缩78%左右。在此基础上,构建一个知识图来存储攻击者IP、攻击方式和目标资产间的关联关系,目前已经有12000个节点和3.4万条边关系,支持安全分析人员溯源查询和攻击画像构建。

3系统的主要功能

3.1实时流量检测功能

利用DPDK和PF_RING技术,实现数据的零拷贝捕获,并将数据包处理延时控制在微秒量级。该系统以流五元组为单位,每30秒产生一组会话重组,每个会话抽取84个维度的统计特性,如平均分组长度、分组长度标准偏差、流时长、上行分组数、下行分组数、TCP窗口值、SYN/FIN/RST标记比特计数等。在特征抽取方面,采用Cython语言对其性能进行了优化,实现了每秒80000个数据包的处理能力,支持千兆网络环境下的实时处理。通过Redis消息队列将特征矢量传送到检测模块,保证了实时检测的实时性。

3.2攻击类型检测和识别

针对异常检测模块标注的异常流量,利用卷积神经网络对异常流量进行分类识别,提前在数据库中对14种攻击方式进行了训练,得到了97.8%的总体分类精度。具体来说,模型识别DDoS攻击F1=0.98,暴力破解攻击F1=0.97,网页攻击F1=0.96,僵尸网络活跃度F1=0.95。该模型的参数个数控制在120万以内,单个流量分类时间不超过5毫秒,能够兼顾分类准确率和检测效率。对于分类置信度小于0.6的模糊样本,系统将其划分到人工复核队列中,由安全分析人员再次判断,降低虚假报警对业务的影响。

3.3威胁告警管理功能

告警模块采用基于时间窗口和属性相似性的聚类算法,时间窗口长度设定为3分钟,包含关键属性(源IP)、目标IP、攻击类型(攻击类型)、端口数(端口数),利用Jaccard系数进行相似性计算,阈值设为0.7。将同一簇窗中符合相似条件的报警合并成一个安全事件,其中包括攻击者的IP地址、目标资产范围、攻击方式和最早最迟出现的时间。在关联分析引擎中,将时序模式挖掘算法引入到历史报警中,挖掘出六种典型攻击链模式,即“端口扫描—漏洞发现—漏洞利用—木马修复”的四阶段攻击模式,关联准确率达89%。

3.4视觉化显示和互动功能

基于Vue3和ECharts5开发了一个可视化展示模块,包括全局安全态势大屏、攻击来源地理分布图、报警趋势曲线以及事件细节列表。全局态势大屏的刷新频率为5秒,显示当前在线资产的数量、检测到的流量率、高风险事件的数量以及模型检测的准确性等。本研究利用MaxMindGeoIP2数据库对攻击者进行IP定位,并将攻击者在全球范围内的分布以热力图的形式呈现出来。告警趋势曲线支持时、日、周等不同粒度的报警信息,可直观地显示各类攻击类型在时间上的分布规律。事件详情表支持多种维度的筛选,如时间、级别、攻击方式等,点击后可以看到原始消息和发现的特征细节,支持输出PCAP数据包供后续分析使用。

该系统可视化界面为用户提供了多维度的检测结果,包括实时流量流量曲线、攻击类型分布饼图、报警等级统计直方图、高危IP排序表等。使用者可以通过时间筛选器检索历史资料,并支持按攻击类型、来源IP、目标埠等指标进行筛选、排序。报警响应模块根据不同的攻击级别设定不同的处理策略:对低风险的攻击只做日志记录,并保留证据包;针对中危袭击,向安全小组发送电子邮件;针对高风险攻击,自动联动防火墙拦截源IP,并突出显示在界面上[3]。仿真实验表明,整个闭环时间不超过150毫秒,具有很好的可扩展性和实用性。

4结语

本课题以人工智能技术为基础,对网络信息安全威胁检测系统进行了系统的探讨,并对系统的总体架构、各个层次的功能实现方法和核心检测算法的构造进行了详细的阐述。本项目充分考虑实际网络环境的复杂度和网络数据本身的特点,引入混杂神经网络模型,提高了系统检测未知威胁的能力,并利用公共数据集和实际网络业务环境进行验证。从技术实现效果来看,该系统在特征提取、检测模型精度和报警聚合智能性上都达到了预期目标,为安全运维团队日常监控和应急响应提供了强有力的支持。

参考文献

[1]白洁.计算机网络与信息安全系统的建立技术研究[J].通讯世界,2026,33(1):49-51.

[2]严凡.基于大数据技术的计算机网络信息安全分析系统[J].网络安全技术与应用,2026(1):73-75.

[3]刘昌.基于人工智能的计算机网络安全系统设计研究[J].信息记录材料,2025,26(10):62-64.