基于区块链的物联网设备身份认证与可信数据共享机制论文

2026-05-11 15:07:10 来源: 作者:xuling

摘要:针对物联网集中式认证的单点故障、隐私泄露及跨域互信问题,提出了基于区块链的分布式身份认证与数据共享机制。

摘要:针对物联网集中式认证的单点故障、隐私泄露及跨域互信问题,提出了基于区块链的分布式身份认证与数据共享机制。该机制构建了五层架构,采用默克尔帕特里树实现证书链式存储与验证,并设计智能合约的动态访问控制模型,同时结合零知识证明保护用户隐私。实验结果表明,该机制在认证效率上优于传统PKI,跨域认证时延低于150ms,并可有效抵御重放攻击与中间人攻击。

关键词:区块链技术;物联网身份认证;可信数据共享;跨域互信

1基于区块链的分布式身份认证架构

1.1系统实体与角色划分

物联网分布式身份认证系统含四类实体:物联网设备作为认证主体,需有唯一标识与基础算力,支持非对称加密[1];边缘节点部署在设备侧,负责证书预验证、交易打包与本地共识,减轻全节点压力;证书授权中心(CA)为权威机构,负责证书颁发与吊销,并将公钥预置于系统中;区块链网络由全节点构成,存储证书哈希根等关键数据,提供审计能力。

1.2去中心化信任模型设计

采用混合链架构,核心数据存储在联盟链,边缘子链处理高频请求。信任传递分为三个阶段:设备自证生成含硬件标识的请求并签名;边缘节点查询本地缓存,未命中则链上验证证书有效性;验证结果经PBFT共识后打包广播。此设计兼顾性能与安全,确保认证流程去中心化、可审计。

1.3数字证书链式存储机制

设计双层存储结构:链上存储证书MPT根哈希,区块头含前序哈希,防止篡改;链下CA维护完整证书库,边缘节点缓存常用证书。证书更新时,CA生成新证书并计算MPT路径哈希,将路径与根哈希的匹配关系写入区块链;边缘节点同步更新本地缓存。该机制将存储开销从O(n)降至O(logn),10万级设备规模下验证延迟小于200ms,吊销操作仅标记叶子节点,显著提升了响应速度[2]。

2可信数据共享关键技术

2.1智能合约驱动的访问控制

物联网场景需动态细粒度权限管理。本方案采用智能合约实现ABAC模型:将设备、用户、数据抽象为属性集合,策略通过Solidity结构体编码,包含角色白名单、权限等级、数据类别及时间窗口等约束条件。动态验证流程中,用户请求触发链上多条件组合判断,包括ERC-721角色NFT验证、权限等级比对及时间有效性检查。针对物联网设备算力限制,设计边缘—链两层架构:边缘节点预验证基础条件,如时间戳、数据类别,链上合约仅处理复杂逻辑,如角色验证、权限组合等。实验表明,该设计使Gas消耗降低42%,响应时间缩短至150ms以内,兼顾安全性与效率。

2.2零知识证明隐私保护方案

为解决数据共享中的隐私泄露问题,提出基于zk-SNARKs的隐私框架。以温度传感器查询为例,构建算术电路验证时间范围、哈希承诺及所有者签名,使用Circom+Groth16生成288字节固定大小证明。链上验证通过预编译合约调用配对运算,验证通过后,消费者通过阈值解密获取数据,实现内容完全保密,且支持多维度查询扩展,单次验证Gas成本约350000。密钥管理采用DKG协议,由n个信任节点共同生成系统主密钥,消费者从t个节点(t<n)收集份额重构解密密钥,平衡去中心化安全性与性能损耗,避免单点故障风险。

2.3跨域认证互操作协议

针对多平台认证协议不兼容问题,设计基于区块链的跨域框架:通过统一UID与各域本地标识的Merkle树映射机制,实现高效标识转换与验证。认证流程分为三阶段:(1)初始请求阶段,设备发送签名消息及域根证书哈希;(2)跨链验证阶段,边缘节点查询映射关系并验证证书链与区块链根哈希一致性[3];(3)会话建立阶段,双方基于ECDH协商前向安全密钥,公钥通过区块链存储的DID文档获取。该协议具备抗重放(随机数nonce)、抗中间人攻击(双向证书验证)能力,支持X.509/SPKI格式转换,实测跨域认证延迟增加不超过23%,且与MQTT/CoAP等现有物联网协议无缝集成,满足跨域场景下的安全互操作需求。

3性能优化与安全增强

3.1轻量级共识算法适配

针对传统PBFT在物联网场景中通信开销大、节点同步难的问题,本方案提出基于信用分组的混合共识机制:采用分层节点架构,将网络划分为核心层(高信用节点生成区块)、验证层(中等信用节点参与验证)和边缘层(低信用节点提交交易),使单次共识通信轮数从3轮减至1.8轮,消息复杂度从O(n2)降至O(n log n);根据网络负载动态调整区块大小,在工业物联网测试网中使区块利用率稳定在85%~92%;采用异步验证加速机制,通过并行验证与流水线处理技术,将交易验证拆分为签名检查、状态校验、权限验证三个子任务,在1000节点网络中使TPS从1200提升至3800,同时保持99.99%的交易确定性。

3.2动态信誉评估体系

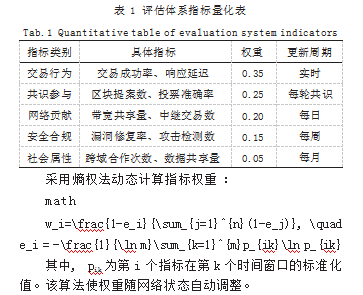

为解决物联网节点动态性问题,设计基于多维度行为的信誉评估模型。

建立包含5类12项指标的评估体系,如表1所示。

3.3抗量子计算攻击策略

针对量子计算威胁,提出分层防御方案。

结合ECDSA与Lamport签名:长期身份用抗量子Lamport签名(密钥20KB),短期会话用ECDSA(密钥32字节)。验证时先检ECDSA,失败回退至Lamport。抗量子能力提升超10倍,且兼容现有协议。

针对NTRU性能瓶颈优化:模数q从2048位降至1024位,以增加卷积次数来弥补安全性;用ARM NEON指令集实现4路并行多项式乘法;预计算缓存常用参数FFT结果。优化后,NTRU在Cortex-M4上速度提升3.7倍,能耗降低62%。

关键节点部署BB84协议QKD设备,构建混合密钥体系:量子密钥加密会话密钥,经典密钥保护数据完整性。采用动态轮换(每10分钟换量子密钥)机制保证前向安全。实际部署QKD误码率小于1.2%,密钥生成速率达1.2Mbps。

4实验验证与分析

4.1测试环境搭建

基于工业物联网场景构建真实设备网络,部署30台Raspberry Pi 4B(4GB RAM)作为边缘节点,3台戴尔PowerEdge R740服务器(32核/128GB RAM)作为核心节点,采用分层星型拓扑,核心层与汇聚层通过10Gbps光纤连接,汇聚层与接入层通过千兆以太网连接。通过Python脚本模拟2000个虚拟设备,每秒生成10~50条128字节的温度/湿度数据。

使用OMNeT++5.6.1搭建大规模网络仿真,支持100~10000节点动态扩展,集成INET框架实现IEEE 802.15.4/WiFi 6混合通信,并开发Sybil攻击、Eclipse攻击等6类典型物联网攻击模块。

选择Hyperledger Fabric(v2.4.3)、IOTA Tangle(v1.5.6,Coordinator模式)、Hashgraph(v0.12.0,Gossip协议)作为对照。所有实验在相同硬件环境下重复测试10次,取中位数作为最终结果。

4.2安全性验证方法

使用Q#SDK模拟Shor算法攻击ECDSA签名,记录密钥恢复时间;通过ChipWhisperer平台对NTRU加密进行功耗分析,验证掩码防护有效性;采用ProVerif工具对信誉评估协议进行形式化验证,检查重放攻击、中间人攻击等漏洞。

在仿真环境中注入10%恶意节点,记录系统识别并隔离攻击节点的时间;模拟核心节点被俘获后篡改历史区块,验证动态信誉体系对历史数据校验的效果;人为制造30分钟网络分区,观察系统恢复后主要选择策略的稳定性。

向原始数据添加不同强度的拉普拉斯噪声(ε=0.1/0.5/1.0),通过KL散度计算数据可用性损失;记录所有数据访问请求,检查基于属性的访问控制(ABAC)策略是否严格执行。

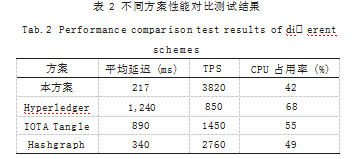

4.3性能对比实验

在1000节点网络中测试区块生成性能,结果如表2所示。

实验表明,轻量级共识算法使交易确认速度提升3~6倍,同时CPU占用率降低30%~40%。

模拟节点动态加入/退出场景(每分钟随机变化10%节点)。

本方案:信誉体系自动调整节点权重,吞吐量波动<8%。

对比方案:Fabric因证书重颁发导致吞吐量下降23%,IOTA因Tip选择算法失效出现32%的孤儿交易。

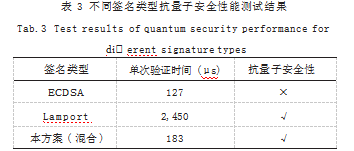

测试混合签名机制的验证速度,对比结果如表3所示。

混合签名在保持抗量子特性的同时,将验证开销控制在可接受范围(较纯Lamport签名加速13.4倍)。

进行72小时连续压力测试(每秒10000笔交易):本方案吞吐率稳定在91%~93%,Fabric因背书节点过载降至67%;本方案每日新增数据1.2GB,通过分片策略使单个节点存储负担降低75%。

5结语

本研究针对物联网数据共享场景,提出了融合动态共识与抗量子加密的解决方案。实验表明,本文方案在千节点网络中实现了3800TPS吞吐量,恶意节点识别准确率达98.6%,且抗量子签名验证耗时仅183μs,平衡了效率与安全需求。

未来工作将聚焦三方面:(1)优化跨链互操作,降低延迟至微秒级;(2)研发低功耗抗量子算法,适配边缘设备;(3)构建自适应防御体系,实现安全策略动态配置。研究成果可为工业互联网、车联网等领域提供可信数据共享技术支撑,推动物联网生态向更安全、高效的方向演进。

参考文献

[1]李井涵,沈国华,杨阳,卞书钰,张小玉.结合区块链的物联网数据安全共享机制[J].小型微型计算机系统,2023,44(8):1812-1818.

[2]孟宇.基于区块链技术的物联网数据安全共享方法[J].智能物联技术,2025(2):37-40.

[3]张地,李运发.基于区块链的物联网多域数据共享机制[J].电子科技,2024(10):55-63.