基于深度学习的网络攻击检测方法研究论文

2026-03-26 17:25:15 来源: 作者:xuling

摘要:基于网络攻击日益复杂的背景,文章对基于深度学习的网络攻击检测方法进行了研究。介绍了卷积神经网络(CNN)在网络流量分析中的应用,结合CIC-IDS2017数据集,研究了模型的性能优化并进行实验评估。

摘要:基于网络攻击日益复杂的背景,文章对基于深度学习的网络攻击检测方法进行了研究。介绍了卷积神经网络(CNN)在网络流量分析中的应用,结合CIC-IDS2017数据集,研究了模型的性能优化并进行实验评估。结果表明,深度学习方法在准确性和健壮性方面优于传统检测方法,尤其在处理复杂攻击类型时表现突出。

关键词:深度学习;卷积神经网络;网络攻击检测;CIC-IDS2017

0引言

随着网络攻击手段的不断演化,传统检测方法已难以满足实时性和准确性的要求。基于深度学习的网络攻击检测方法凭借其自动特征学习和高效处理能力,成为当前研究的热点。本文通过设计并优化卷积神经网络(CNN)模型,探讨了其在网络流量数据中的应用,旨在提升检测精度和鲁棒性,推动网络安全防护技术的进步。

1问题建模与检测概述

1.1网络攻击检测方法

网络攻击检测方法主要分为三类:基于规则的方法、传统机器学习方法和深度学习方法。基于规则的方法(如Snort)依赖预设规则检测已知攻击,检测速度较快,但对未知攻击适应性差,且在高流量环境下实时性较差。传统机器学习方法(如SVM、决策树)依赖手工特征提取,在处理高维数据时存在计算开销大和特征选择瓶颈的问题。深度学习方法(如CNN、RNN)能够自动学习特征,具有较强的健壮性和适应新型攻击的能力[1]。尽管训练过程需要大量数据和计算资源,但推理速度足以满足实时性要求,在准确性和健壮性上明显优于传统方法。

1.2问题建模与特征分析

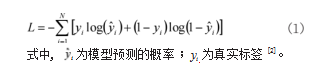

网络攻击检测问题通常被建模为分类问题,目标是将网络流量数据映射到预定义的攻击类型或正常流量。设输入数据为网络流量特征向量X=(x1,x2,…,xn),输出为攻击类别标签y∈{0,1,…,C},其中C为类别数。为了有效提取特征,通常需要对网络流量进行预处理,选择对攻击具有辨别力的特征,例如数据包大小、时间戳、协议类型等。这些特征可以通过信息增益或互信息方法进行筛选,以减少冗余特征的影响。攻击检测中的特征分析关键在于揭示攻击与正常流量的差异,通过提取统计特征(如平均包大小、流量速率)和时序特征(如短期波动)来提高模型性能。在特征选择后,通常会通过分类模型进行决策,目标是最小化分类误差,如式(1)所示:

1.3卷积神经网络在检测中的应用

卷积神经网络(CNN)由卷积层、池化层和全连接层组成。卷积层通过局部感受野提取输入数据中的局部特征,池化层用于降维和增强特征的稳定性,而全连接层负责最终的分类或回归。在网络攻击检测中,CNN能自动提取流量数据中的时序和空间特征。卷积操作能够识别流量中的局部模式(如攻击行为的特征组合),而池化层有助于减少噪声和防止过拟合。CNN特别适合捕捉流量中的短期变化,能够快速识别攻击的突发性模式。与传统方法不同,CNN无需人工提取特征,能从原始数据中学习深层次的特征表示,从而提高检测精度和健壮性。此外,CNN在处理大规模数据时具备较高的计算效率和实时性,适合大规模网络流量的攻击检测任务[3]。

2检测方法设计与实现

2.1模型结构设计

CNN模型包括多个卷积层、池化层和全连接层。输入层接收网络流量的特征向量,包含如包大小、时延、协议类型等属性。第一层卷积层使用32个3×3的卷积核,输出维度为64×64,激活函数为ReLU,能够提取局部特征。紧接着是一个2×2的最大池化层,将特征图的空间维度缩小一半,减少计算量并保留重要特征。第二层卷积层使用64个3×3的卷积核,输出为32×32的特征图,继续提取更高层次的特征。网络后续通过两个全连接层进行特征融合,最后通过softmax激活函数输出分类结果。为了防止过拟合,网络在每个卷积层后使用Dropout技术,Dropout比率设置为0.5,以增强模型的泛化能力。卷积层和池化层的设计使得网络能够高效提取局部时序和空间特征,并在后续全连接层中整合信息,以进行最终分类。

2.2数据集与预处理

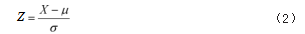

研究使用CIC-IDS2017数据集,包含多种攻击类型,如DoS/DDoS、Brute Force、Heartbleed等,以及正常流量数据。数据集由多个来源的流量记录组成,约200万条数据,涵盖了约80种攻击类型。数据预处理首先进行数据清洗,去除缺失值和异常值。缺失数据采用均值填充,异常值通过Z-score方法进行过滤。Z-score的计算公式如式(2)所示:

式中,X为数据点;μ为特征的均值;σ为特征的标准差。若Z-score值超出设定阈值(通常为3),则视为异常值并进行处理。

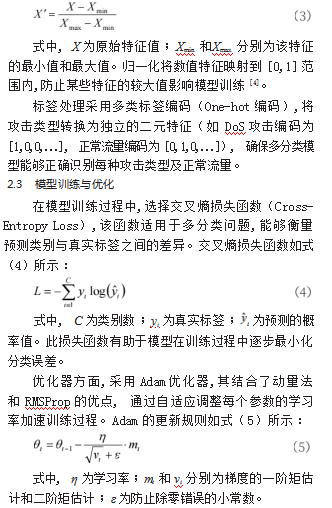

特征提取后,使用One-hot编码转换离散特征(如协议类型、攻击类型),对数值型特征(如流量大小、时延)进行归一化处理,确保数值特征在相同范围内。归一化公式如式(3)所示:

训练过程中,学习率设置为0.001,批量大小为32,以平衡训练效率和内存使用。为了避免过拟合,采用Dropout技术,在全连接层使用0.5的Dropout比率,随机丢弃部分神经元连接,减少过拟合风险。使用早停技术,当验证集准确率不再提升时,提前停止训练,防止模型过度训练。

3实验与分析

3.1实验设置与指标

实验在NVIDIA Tesla V100 GPU上进行,配备Intel Xeon E5-2690 v4处理器和128GB内存,以支持大规模数据训练和加速模型计算。实验软件环境为Python 3.8,并使用TensorFlow 2.4作为深度学习框架,Keras作为高层接口,利用CUDA 11.0和cuDNN 8.0加速计算过程。数据集使用CIC-IDS2017,包含正常流量和多种攻击类型,分为训练集和测试集,比例为80%∶20%。在模型评估中,采用多种性能指标,全面评估模型的表现:准确率衡量整体正确分类的比例;精确率衡量预测为正类的样本中实际为正类的比例;召回率(Recall)反映实际为正类的样本中被正确预测为正类的比例;F1-score是精确率和召回率的调和平均数,综合考虑了精度和召回率的平衡;AUC则用于衡量模型的整体性能,尤其是在类别不平衡时,AUC提供了更可靠的评估。

3.2性能评估

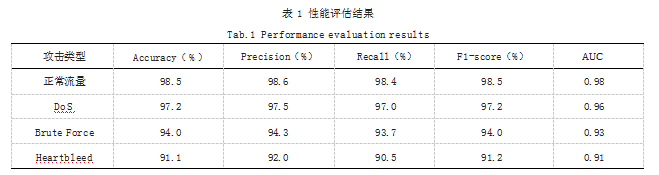

使用CIC-IDS2017数据集的测试集对训练后的模型进行评估,并计算准确率、精确率、召回率、F1-score和AUC。实验结果如表1所示,展示了模型在不同攻击类型上的性能表现。

由表1可得,模型在正常流量和DoS攻击上表现最佳,准确率分别为98.5%和97.2%,精确率和召回率也保持较高水平,F1-score和AUC均接近0.98。在Brute Force和Heartbleed攻击上,尽管准确率和精度较高,但召回率有所下降,特别是Heartbleed的召回率仅为90.5%,表明模型对这些少见攻击类型的识别仍有一定的挑战。

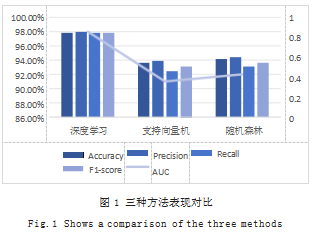

3.3方法对比分析

为评估所提方法的优势,将其与传统的SVM和随机森林(RF)模型进行了对比。三种方法在CIC-IDS2017数据集上的性能对比如图1所示。深度学习模型的准确率、精度、召回率、F1-score和AUC均优于传统方法,尤其在复杂攻击类型上的表现更为突出。尽管SVM和RF在正常流量检测上表现较好,但在面对DoS和Heartbleed等攻击时,模型的召回率明显降低,表明传统方法在处理复杂和低频攻击时的能力有限。

4结语

深度学习方法在网络攻击检测中表现出明显优势,特别是在处理复杂和低频攻击类型时,显著提高了检测准确性和健壮性。然而,当前模型在某些复杂攻击的召回率上仍有所欠缺,未来研究可进一步优化模型结构和特征提取方式,以提升对新型攻击的识别能力。此外,数据集的多样化和样本量的增加将是提高模型泛化能力的关键。

参考文献

[1]张沛冰,艾萨·阿吾提.人工智能驱动的网络攻击检测与智能防御系统研究[J].信息与电脑,2025,37(10):70-72.

[2]陆燕,徐青辉,杨秋芬.基于深度学习的网络入侵检测模型研究[J].科技资讯,2025,23(10):19-23.

[3]张涛.深度学习对抗网络攻击的应用策略研究[J].信息记录材料,2025,26(5):211-213.

[4]肖禛禛.基于深度学习的计算机网络安全防护系统研究[J].长江信息通信,2025,38(4):159-161.