利用深度学习算法实现恶意软件的检测与分析

2026-04-16 16:10:16 来源: 作者:liunanfang

摘要:研究成果为构建高精度、高可靠的恶意软件检测体系提供了有效路径,具备广泛的工程推广价值与研究拓展空间。

摘 要 :本文设计并实现了一套集成静态与动态分析的智能检测系统。研究构建了包括数据采集、特征提取、深度建模、分类分析、可视化解释在内的完整技术框架,系统引入 CNN、LSTM 与 Transformer 等模型处理不同维度的特征表达,通过模型融合与集成学习提升整体检测性能。实验基于公开恶意软件数据集开展对比评估,结果显示所提方法在准确率、召回率与F1-score 等关键指标上显著优于传统方法,具备更强的鲁棒性与泛化能力。可视化模块结合注意力机制与特征贡献分析增强模型可解释性,提升系统的实用性与信任度。研究成果为构建高精度、高可靠的恶意软件检测体系提供了有效路径,具备广泛的工程推广价值与研究拓展空间。

关键词 :深度学习算法 ;恶意软件检测

引言

随着网络空间安全形势的日益严峻,恶意软件呈现出数量激增、类型多样、伪装手段隐蔽等趋势,给传统安全防护机制带来了巨大挑战。依赖人工构造特征和特征库匹配的传统恶意软件检测方法在面对新型变种时往往失效,检测效率和准确性难以满足实际需求。近年来,深度学习在图像识别、自然语言处理等领域取得了显著成果,其强大的自动特征提取与泛化能力为恶意软件检测提供了新的解决思路。将恶意软件转化为可分析的数据形式,借助神经网络模型进行识别与分类,不仅提升了检测的智能化水平,还在准确率与鲁棒性方面展现出良好表现。

1 恶意软件检测技术概述

恶意软件作为网络空间安全威胁的重要来源,其检测与分析技术一直是信息安全领域的核心研究方向之一。随着恶意代码不断演变,传统的检测手段面临着严峻挑战,恶意软件检测技术也在不断演进与更新,逐步从静态特征匹配过渡到智能分析与行为建模的阶段,形成了较为系统的技术体系。当前的恶意软件检测技术主要包括特征码检测技术、基于行为分析的检测技术、基于机器学习的检测方法以及近年来兴起的基于深度学习的检测模型,这些技术在不同场景下各有优势与不足,构成了多层次的恶意软件识别手段 [1]。

随着数据驱动方法的发展,基于机器学习的恶意软件检测技术逐渐成为研究热点。通过从大量恶意软件与正常软件中提取结构化特征,如静态字节码特征、操作码序列、API 调用频率、行为模式向量等,利用监督学习算法训练分类模型,实现对未知样本的智能判断。支持向量机、决策树、随机森林、朴素贝叶斯等算法在此领域均取得了一定成果 [2]。该类方法在提升检测准确率和泛化能力方面相较传统技术具有显著优势,但其性能依赖于特征选择质量以及样本分布合理性,手工特征提取过程复杂、泛化能力有限、对特征工程依赖程度高仍是其主要限制。

2 基于深度学习的恶意软件检测系统总体设计

基于深度学习的恶意软件检测系统在整体设计上遵循模块化、自动化与可扩展性的原则,旨在构建一套能够适应复杂多变攻击场景的高效智能化检测框架。系统设计充分考虑恶意软件在结构形式、行为表现、传播方式等方面的多样性,整合静态分析与动态分析的特征来源,结合多种深度学习模型进行联合建模,实现从原始数据处理到结果可视化的一体化流程。整个系统由数据采集与预处理模块、特征提取与表示模块、深度学习模型设计与训练模块、恶意软件分类与分析模块、可视化与结果解释模块等组成,各模块之间通过标准化接口实现信息流动与任务协同,形成完整闭环 [3]。

3 基于深度学习的恶意软件检测算法设计

3.1 特征表示学习与模型选择

在基于深度学习的恶意软件检测任务中,特征表示学习与模型选择是整个算法设计的核心环节。该阶段的任务是将静态文件信息、行为序列日志等多模态数据映射为神经网络可处理的高维张量,并选择适配特征形式的深度模型结构进行学习与分类 [4]。深度学习模型具备自动特征抽取与高阶模式建模能力,能够有效提升检测系统的准确性、鲁棒性与泛化能力。

卷积神经网络(Convolutional Neural Network, CNN)广泛应用于静态文件的图像化特征识别任务。在恶意软件检测中,可将二进制文件按照字节顺序转换为二维灰度图像,利用局部卷积操作捕捉字节分布模式。模型结构通常包括多层卷积层、池化层与全连接层,通过局部感知、权重共享机制提升特征表达能力。卷积过程如式(1)所示 :

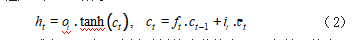

式中, Zi(,j) 为第 k 个卷积核在位置 (i,j) 上的输出值 ;X 为输入特征图 ;Km(k,n) 为卷积核权重 ;b(k ) 为偏置项 ;M、 N 为卷积核大小。通过多尺度卷积核设计和残差连接结构,可增强模型对变种样本的表达能力,提升检测的稳定性。循环神经网络(Recurrent Neural Network, RNN) 及其变种长短期记忆网络(Long Short-Term Memory, LSTM)适用于处理动态行为日志中的时间序列特征 [5]。恶意软件在沙箱环境中产生的 API 调用、系统事件序列具备明显的时序依赖特性, RNN 能够通过隐藏状态的递归更新机制对输入序列中的行为模式进行建模。LSTM 结构通过引入遗忘门、输入门与输出门缓解了梯度消失问题,具备长期记忆能力。其核心更新过程如式(2)所示 :

式中, ht 表示当前时刻的隐藏状态 ;ct 为单元状态 ;ft 、it 、ot 分别为遗忘门、输入门、输出门 ;ct 为候选状态。模型能够对复杂行为序列中的攻击路径、关键调用进行精准捕捉,为恶意软件行为建模提供数据支持。 Transformer 模型通过自注意力机制同时关注序列中任意两个位置之间的依赖关系,克服了 RNN 结构难以并行、序列依赖受限的问题。在恶意软件行为建模中,可将系统调用序列映射为 Token 向量,利用多头注意力机制提取序列中的全局依赖特征,增强模型对长距离行为关联的感知能力。

3.2 模型融合与集成学习策略研究

在恶意软件检测任务中,单一深度学习模型在特定特征维度上虽然表现出较强的学习能力,但面对样本多样性、特征异构性以及行为隐蔽性等复杂因素时,往往存在泛化能力不足、鲁棒性较差的问题。模型融合与集成学习策略在集成多个异构模型的预测结果基础上,提升整体系统的分类性能与稳定性,成为构建高精度智能检测框架的重要解决方案。

深度学习模型融合的可行性建立在多个异构模型对于相同输入样本的输出结果具有互补性的基础上。卷积神经网络能够从静态二进制图像中捕捉字节级的空间特征,适合处理结构相似但行为不同的恶意软件样本。循环神经网络及其变种适用于动态行为序列的建模,能够对复杂系统调用序列中潜藏的攻击模式进行时序分析。 Transformer 模型则通过全局自注意力机制识别长距离依赖关系,在处理高维稀疏行为日志时具备较强的建模能力。将上述模型融合形成统一预测框架,不仅能够提升检测准确率,还能在面对复杂变种与未知攻击时提供更具鲁棒性的决策依据。

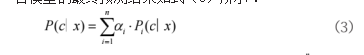

模型融合的算法设计包括软投票、硬投票、加权平均、堆叠集成等多种策略。软投票融合方式通过对多个模型输出的概率向量进行加权求和得到最终预测结果。设有 n 个基础分类模型f1 (x), f2 (x), … , fn (x) ,每个模型对输入样本 x 输出属于类别 c 的预测概率为Pi (c∣x), 则融合模型的最终预测结果如式(3)所示 :

式中, αi 表示第 i个模型的权重系数, 满足  。通过设置不同模型权重分配策略,可根据模型在验证集上的表现进行自适应调整,提升融合后的决策精度与稳定性。

。通过设置不同模型权重分配策略,可根据模型在验证集上的表现进行自适应调整,提升融合后的决策精度与稳定性。

4 实验结果与分析

实验部分围绕所设计的基于深度学习的恶意软件检测模型展开,从实验环境配置、性能评估指标、模型对比分析、可视化解释等多个角度进行系统评估。实验平台采用 Ubuntu 20.04 LTS 操作系统,配置 NVIDIA RTX 3090 GPU、Intel i9-13900K 处理器、128GB DDR5 内存, 确保模型训练与推理阶段具备充足的计算资源。软件环境选用 Python 3.9、PyTorch 2.0 作为主框架, 集成 TensorBoard用于训练过程可视化, 辅助使用 scikit-learn、matplotlib等工具进行评估指标计算与图形绘制。实验数据集选用微软发布的恶意软件图像转换数据集 Microsoft Malware Classification Challenge(BIG2015), 包含九类已标注恶意软件样本,共计 10868 个样本,采用 70% 训练、15%验证、15% 测试的划分比例。模型对比实验涵盖 CNN、 LSTM、Transformer 三类深度模型, 并引入传统随机森林方法作为基线。准确率定义为预测正确样本占总样本比例, 召回率反映模型对真实正例的识别能力, F1-score 综合考量查准率与查全率,具体计算公式如式(4)所示 :

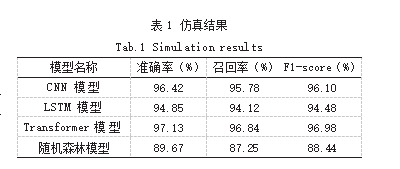

式中,  TP 为真正例数, FP 为假正例数, FN 为假负例数。各模型在测试集上的性能对比结果如表 1 所示。

TP 为真正例数, FP 为假正例数, FN 为假负例数。各模型在测试集上的性能对比结果如表 1 所示。

实验数据显示, Transformer 模型在三项指标中均表现最佳, 准确率为 97.13%, F1-score 达到 96.98%,显著优于传统随机森林方法。CNN 模型在图像化样本上表现稳定,能够较好地捕捉局部字节模式,召回率达到 95.78%。LSTM 模型在处理动态序列数据方面具备优势,但在训练稳定性与推理速度上略低于其他深度模型。随机森林模型在高维稀疏特征上存在维度灾难问题,表现显著滞后。

5 结语

本研究围绕基于深度学习的恶意软件检测展开系统设计与实验验证,构建了包括数据采集、特征提取、模型训练、结果分析在内的完整检测框架,依托 CNN、 LSTM 与 Transformer 等模型实现了对静态与动态特征的高效识别与综合判断,结合模型融合与可解释性分析进一步提升了系统的稳定性与实用性。实验结果表明所提方法在准确率、鲁棒性与泛化能力方面具备显著优势,具备良好的工程推广前景,为智能化网络安全防御体系的构建提供了可行的技术路径与实践支撑。

参考文献

[1] 张小雨,张振友.基于深度特征融合的恶意软件检测方法研究[J].现代电子技术,2025,48(13):113-122.

[2] 李浩东.基于不确定性的安卓恶意软件检测模型增强方法研究[D].北京:北京邮电大学,2025.

[3] 冯志峰.基于集成学习的安卓恶意软件特征提取与检测方法[J].科技创新与应用,2025,15(18):45-49.

[4] 吴千林,林宏刚.基于优化函数调用图的安卓恶意软件检测[J].计算机工程与设计,2025,46(6):1703-1709.

[5] 王浩楠.基于改进K-means聚类算法的容器内恶意软件漏洞检测技术[J].网络安全技术与应用,2025,(6):44-47.