基于国密 IPSec VPN 的双机房浮动 IP 保护场景链路安全防护研究论文

2026-03-26 16:32:38 来源: 作者:xuling

摘要:本文探讨了在密码应用过程中对跨机房链路应用国密IPSec VPN提供安全保护的研究与实践,以最小化部署方式对现有符合密评密测、等保安全要求的网络进行改造优化。

摘要:本文探讨了在密码应用过程中对跨机房链路应用国密IPSec VPN提供安全保护的研究与实践,以最小化部署方式对现有符合密评密测、等保安全要求的网络进行改造优化。

关键词:IPSec;跨机房链路;加密;隧道模式;桥接

0引言

政务外网作为电子政务运行的关键基础设施,承载着大量国计民生业务。随着数字政府建设的深化,新兴场景对移动安全接入、数据安全及通信链路保护提出了更高要求。《密码法》等法规也推动着密码应用规范的完善。上海市依托政务光纤网,结合密码技术,构建了全域覆盖的固移融合政务外网。然而,其无线网在满足《信息系统密码应用基本要求》方面仍需最小化改造,核心在于保障跨机房通信安全。改造需兼顾两点,一是符合商用密码(国密)基本安全要求,二是不改变现有网络架构以免影响等保安全。本文基于政务外网无线网建设实践,围绕跨机房链路改造的密码应用安全体系实现,重点研究国密IPSec VPN设备在此场景下的应用部署方案,并提出实施建议。

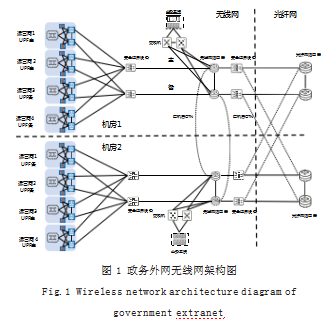

1政务外网无线网跨机房组网架构

政务外网无线网在现有固定网络基础上,通过电信、移动、联通、广电四家运营商专用UPF(User Plane Function)在主备双机房独立部署,实现与5G网络的对接[1]。每个机房各构建一套以核心路由器为中心的网络系统,并包含安全设备。跨机房网络采用底层传输网与上层业务网的的分层架构。两个核心机房之间通过OTN光传输链路连接核心网络设备,为业务网络提供大带宽、低时延、高可靠的传输通道。该OTN链路可视为透明光纤通道,对网络设备物理连接及业务系统应用访问完全透明。业务网络基于IP技术构建,跨机房核心路由器通过动态路由协议对接,能自主交换路由信息,实时发现网络拓扑,无需手工配置路由条目,根据拓扑变化动态更新路由表,自动选择最优路径进行转发,大大简化人工操作的工作量、提升网络运行效率。网络架构如图1所示。

1.1网络连接

核心路由器承担业务系统接入与路由转发的功能,并支持跨机房业务系统间的数据同步,各业务系统的网关地址均指向核心路由器。同机房内路由器互为主备,可通过识别网络状态实现自动切换。跨机房的业务系统A与B在实际运行过程中,需要保持数据互通,特别是关键信息的同步,也需通过核心路由器间的动态路由协议进行流量转发,实现网络路由可达、业务互通。

运营商网络对接:核心路由器通过口字型链路上联至运营商侧的安全设备,防火墙通过口字型链路分别连接至四家运营商UPF。政务光纤网对接:核心路由器通过口字型链路上联至光纤网侧的安全设备,防火墙通过口字型链路上联至光纤网PE路由器。

跨机房逃生链路:各机房安全边界的防火墙通过口字型链路,借助机房间OTN传输,分别连接至对端机房的PE路由器。当本机房无法访问网络时,可通过逃生链路实现访问,提升可靠性。考虑业务流量的低延迟特性,以及网络访问请求按原路由返回的需求,跨机房链路适宜设计为承载用户登录认证信令、跨系统数据库同步以及重要数据异地备份等流量[2]。

1.2网络可靠性

无线网部署的业务系统集成了二次认证、准入控制和权限管理等功能,存储着用户认证、访问策略等关键数据。为确保网络高度稳定可靠,防止网络故障及数据丢失,采用了双机房、双设备、双链路的主备双节点机制,同机房内实现链路主备冗余,跨机房实现网络及系统设备的主备双节点。当单节点故障时,备用节点可即时接管工作,有效避免单点故障,保障网络持续稳定运行。

2跨机房链路安全防护目标与技术路径

2.1安全防护目标

根据密码应用第三级基本要求中关于网络和通信安全的规定,应采用密码技术保障通信过程中重要数据的机密性,同时宜采用密码技术保证网络边界访问控制信息的完整性[3]。在跨机房业务连接中,广泛采用的OTN链路属于传输层资源,可等同视作物理光纤接入。该链路对网络设备的物理连接及业务系统访问是透明的,能满足等保安全要求。然而,在密码应用体系下,当机房1与机房2的业务系统间通过OTN链路传输数据时,即使OTN属于物理层设备,该数据仍会被视为流经网络设备,从而存在风险。经研究,对于机房之间的通信信道,部署遵循密码相关国家标准通信协议的国密IPSec VPN设备及国密算法,并采用经认证的商用密码产品,可为通信过程中的重要数据提供保护,满足密码应用相关测评要求[4]。具体而言,可通过IPSec协议建立加密隧道,在网络层为数据提供机密性、完整性等安全保障[5]。因此,为保证无线网跨机房链路数据传输的稳定性、安全性,结合现网架构,选择跨机房之间部署国密IPSec VPN设备,在进行网络设计时,需重点考虑以下因素。

(1)性能保障:IPSec VPN设备的性能需符合业务系统流量最高并发;(2)部署方案:跨机房链路部署国密IPSec VPN设备,可采用串联或旁挂方式,需适应整体业务网络的流量规划;(3)模式适配:国密IPSec VPN设备支持传输模式或隧道模式部署,需与现有网络架构兼容,满足等保测评要求。

2.2技术路径

基于跨机房链路的业务流量设计,针对单机房或业务系统集群故障场景,用户访问将自动切换至备机房链路。鉴于跨机房链路不传输常规业务流量,基于流量分析,选择千兆网口性能的国密IPSec VPN设备即可满足需求。

根据国密应用要求,跨机房链路流量均需加密传输。若旁挂部署于核心路由器侧,需调整业务流向,即将核心路由器下一跳指向国密IPSec VPN网关,且需将跨机房链路路由协议由动态改为静态,这将改变整体网络架构。而串联部署可以在不修改原有网络配置、无需新增路由规划的前提下,保持跨机房主备链路切换机制。该方式已在防火墙及入侵防御系统等安全设备中广泛应用。

国密IPSec VPN设备有传输和隧道两种部署模式,其封装机制、保护范围及应用场景存在差异,核心在于IP报头的处理方式[6]。传输模式下,在原始IP报头与传输层协议头之间插入AH头或ESP头,仅保护有效载荷,原始IP头保持不变,主要用于终端到终端或终端到应用的安全通信。隧道模式下,在原始IP头之前插入AH头或ESP头,再生成一个新的报文头放在AH头或ESP头之前,即在原始IP报文头之前套装了一个新IP头,主要用于网络网关间的安全通信。

3跨机房链路国密IPSec VPN部署与实现

3.1部署方案

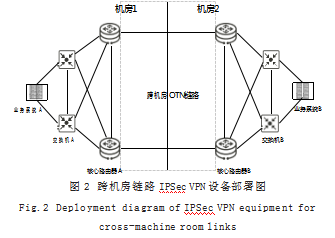

根据无线网的总体业务需求,综合考虑跨机房链路所承载的业务情况,以及网络管理便捷性、故障切换简单化、网络改造最小化等多重因素,最终选择采用串联方式、隧道模式设计符合密码应用要求的国密IPSec VPN部署方案,如图2所示。

在部署位置设计上,将国密IPSec VPN设备串接在跨机房中间链路,置于业务流量的必经路径。该方式既能保证业务流量经过加密链路,又保持原有路径及故障切换机制不变,从而避免网络结构的调整,也符合等保安全要求。

在路由路径规划中,当前跨机房的核心路由器A与B采用IS-IS(Intermediate System to Intermediate System)动态路由协议。该协议使路由设备能够自主发现最优通信路径,通过收集并维护相邻路由器的连接信息,计算到达各目标网络的最优转发路径。

为保持原有网络设备的路由协议配置与架构不变,经多次验证,国密IPSec VPN设备使用桥接/透传方式(不修改源、目的地址),通过同子网转发机制实现其透传式隧道部署。

本次部署的国密IPSec VPN采用SM2椭圆曲线公钥加密算法作为证书。作为我国商密体系推荐的非对称加密算法,SM2较国际通用的RSA算法更安全,采用256位密钥长度,可有效保障双机房链路传输的安全。

3.2具体实践操作

在IPSec VPN设备配置中,将其接口地址与核心路由器置于同一子网,基于目的MAC地址实现数据包转发。该设备根据数据包目的MAC地址确定转发路径,无需解析或修改源/目的IP地址。这种方式可确保用户终端及网络设备无需修改配置,且不影响现有网络拓扑与IP地址规划。

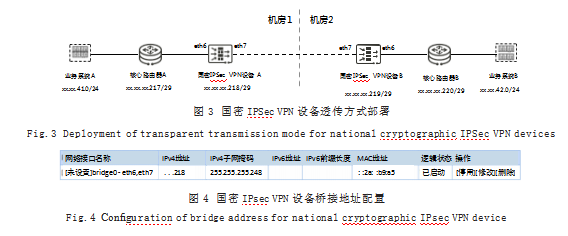

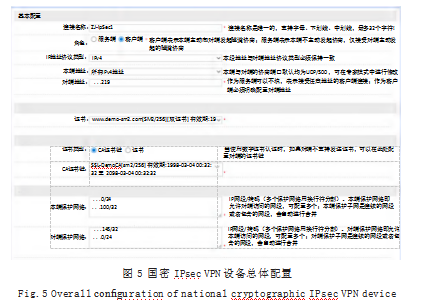

跨机房间一条链路的链接情况如图3所示。机房1:部署国密IPSec VPN设备A、核心路由器A和业务系统A。机房2:部署国密IPSec VPN设备B、核心路由器B和业务系统B。以机房1的国密IPSec VPN设备A为例,上联端口(连接核心路由器):eth6。下联端口(连接国密IPsec设备B):eth7。通过桥接eth6与eth7接口(配置如图4所示),该设备在逻辑上成为透明桥接点,实现流量从入端口进入后直接由出端口转发,不进行额外处理。同时,国密IPSec VPN设备之间采用隧道模式进行对接,建立VPN服务,将桥接接口地址设为国密IPSec VPN链路的对接地址,并添加需进行国密加密的业务系统地址段(配置如图5所示)。国密IPSec VPN设备B采用相同配置方式。插入国密证书,双机房两端使用SM2算法,符合国密应用的安全要求。

3.3实践效果

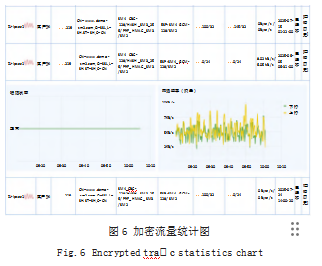

国密IPSec VPN接入网络设计通过同子网端口实现数据转发,核心路由器无需配置调整且保持原始网络流量路径。通过国密IPSec VPN设备平台可实时监测隧道流量,验证业务地址段流量已完成国密加密传输并支持统计分析(如图6所示)。跨机房链路应用国密IPSec VPN设备改造,可以满足密码应用要求。通过将主链路的核心路由器、国密IPSec VPN设备端口进行手工关闭,业务流量也能正常切换至备用链路,符合跨机房链路网络及安全的设计。

后续可逐步部署细化的业务加密流量统计功能,按不同业务系统IP地址段进行流量分类统计,实时监控各业务系统在跨机房间的流量使用情况,直观呈现密码应用改造的业务流量分布。同时,该数据可与人工智能技术融合,为自动化运维及智能告警提供有力支撑。

4结语

本文基于国密IPSec VPN设备原理,分析了其与政务外网无线网现有网络架构及业务流程集成的可行性。经多次验证,确定了适用于跨机房链路的优化部署方案。该方案在保障业务连续性的同时,同步满足数据安全传输与密码合规要求,既简化了网络对接复杂度,又兼容核心路由器的动态路由对接、故障切换等现有机制,确保了整体架构的稳定有效。鉴于国家对国密应用的日益重视及其在政务信息安全中的关键作用,现有系统及网络的密码应用改造应立足实际,统筹兼顾密码合规、等保要求及安全运维需求,寻求最优技术路径。本研究成果为同类场景改造提供了可行参考。

参考文献

[1]胡甜.电子政务外网5G专网方案研究[J].中国新通信,2025,27(5):20-23+32.

[2]李英豪,杨春,李文华,等.基于“两地三中心”模式的大数据平台异地灾备研究[J].长江信息通信,2022,35(3):171-173.

[3]GB/T 39786-2021.信息安全技术信息系统密码应用基本要求[S].2021.

[4]王森.基于国密IPSec的数据备份传输加密保护研究[J].电子技术与软件工程,2022(15):196-199.

[5]颜靖华,侯毅,辛浪.基于IPSec VPN和多路径传输协议融合的应急通信策略研究[J].信息网络安全,2022,22(2):47-54.

[6]GB/T 36968-2018.信息安全技术IPSecVPN技术规范[S].2018.