电信运营商云计算数据中心安全防护体系研究论文

2026-03-26 11:19:22 来源: 作者:xuling

摘要:随着“东数西算”“云改数转”等国家战略的稳步推进,电信运营商正在积极构建超大规模的云计算数据中心,依托技术赋能实现业务底座的重构。

摘要:随着“东数西算”“云改数转”等国家战略的稳步推进,电信运营商正在积极构建超大规模的云计算数据中心,依托技术赋能实现业务底座的重构。云计算数据中心在优化电信业务的同时,也面临着勒索软件、APT、内部滥用等威胁和风险,传统的“边界+防火墙”安全防护体系已难以有效保障数据安全和网络安全。基于此,本文分析了电信运营商云计算数据中心面临的安全问题,提出了电信运营商云计算数据中心安全防护体系构建,以供参考。

关键词:电信运营商;云计算数据中心;安全防护体系;数据安全

0引言

随着5G核心网、边缘云、行业数字化平台的全面云化,电信运营商云计算数据中心正在从“资源中心”升级为“数据资产运营中心”。但云计算数据中心面临着多维度的风险和隐患,传统的静态防御模式已难以应对虚拟化、多租户、跨域数据流动下的动态威胁。探究云计算数据中心的安全防护体系,对于保障数据、网络和资产安全有重大现实意义。本文剖析了当前云计算数据中心面临的安全问题,并提出了安全防护体系的构建路径,以供参考。

1电信运营商云计算数据中心面临的安全问题

1.1数据安全问题

(1)数据泄露和隐私侵犯风险。这一层面的风险主要包括多租户隔离失效、API接口滥用等。例如,同一物理机如果承载了多租户数据,虚拟化平台的漏洞就有可能导致攻击者通过VM Escape突破隔离,横向访问其他租户的敏感数据。(2)数据完整性和可用性风险。常见情况包括勒索软件定向共计、备份链完整性缺陷、元数据污染等。(3)动态边界下的访问控制失效。常见情况包括东西向流量盲区、身份冒用等。例如,攻击者可通过伪造IMSI绕过4A认证体系,访问生产数据库。

1.2网络安全问题

(1)边界动态化导致“南北向”防护失效。传统数据中心采用汇聚层防火墙集中处理南北向流量;而云化后75%以上的流量变为VM-VM东西向,数据中心的物理边界被不断迁移的虚拟拓扑替代,而应用的传统防火墙技术无法跟随策略实现实时映射,形成了防护空窗,加大了网络安全风险。(2)流量模型变化引发的性能和调度瓶颈。东西向流量的暴增使得传统的高性能硬件防火墙成为安全防护瓶颈;需要将安全功能拆分成vNGFW、vIPS、vWAF等VNF,并通过SDN服务链实现按需牵引流量,避免“烟囱式”的堆叠反而降低安全防护性能[1]。同时,在多站点灾备场景下,数据中心必须对分布式安全资源开展全局调度和负载均衡,否则可能会出现单点清洗节点过载问题。(3)虚拟化和NFV引入的新攻击面。电信运营商云计算数据中心的NFV业务面(包括App/Guest OS/Cloud OS/Host OS等)任何一层的漏洞都可能被利用,从而引发网络安全问题。例如,在Guest OS中,攻击者能够通过侧信道攻击获取Host OS的内核信息。此外,管理面如果采用的是明文或者弱认证的VNF生命周期管理接口,可能会被植入恶意镜像,导致整网沦陷。

1.3数据资产安全问题

随着数字时代的到来,数据日渐成为新型生产要素,电信运营商云计算数据中心积累的大量数据能够实现资源化、资产化和资本化转化。在这个过程中,安全风险随时可能爆发。首先,资产边界模糊问题。省级资源池存在大量的未备案IP、未纳管数据库和未登记API,这类影子资产很有可能成为攻击的跳板。此外,多云异构也是数据资产边界模糊的重要原因,电信运营商存在自建IDC、公有云、边缘MEC混合部署问题,资产发现需跨越多个平台和账号体系。其次,分类分级失准问题。数据资产分类分级工作缺乏规范性和统一性,导致高价值数据“裸奔”。常见情况包括字段级标签确实、分级结果漂移、跨境分级冲突等。以分级结果漂移为例,实时流数据(如信令、计费等)的生命周期较短,分级标签在传输过程中被剥离,导致原本属于“高敏感”数据的类别最终按照“普通日志”落盘[2]。最后,授权和访问失控。内部滥用、外部超范围访问等问题往往导致数据资产的授权和访问失控。具体而言,存在过度授权问题,数据库的运维账号长期持有“全库SELECT”权限,容易出现“非业务查询”等越权现象;存在API超范围调用问题,数据开放平台未做字段级脱敏,合作方可通过“批量接口”一次拉取大量数据。

2电信运营商云计算数据中心安全防护体系构建

2.1构建思路

电信运营商云计算数据中心安全防护体系构建的总体思路为“零信任+数据原生+AI运营”,即结合电信运营商的“大网+云+边”的技术特征,依托NIST零信任架构(Never Trust,Always Verify)和数据原生(Data-Centric)安全理念,实现安全策略围绕数据标签流动,同时利用AI驱动的安全运营中心(SOC++)实现24小时不间断的威胁检测和闭环管理[3]。具体可绘制“1+4+3”蓝图:“1”—1个零信任控制平面(ZTA-CP),细分身份验证、防护策略、风险管控、情报分析四大子系统;“4”—4层数据安全平面,实现采集—传输—存储—使用—共享—销毁六阶段策略编排;“3”—3级AI-SOC,集团SOC、省级SOC、资源池mini-SOC,形成“云边协同”的威胁狩猎网格。

2.2技术架构

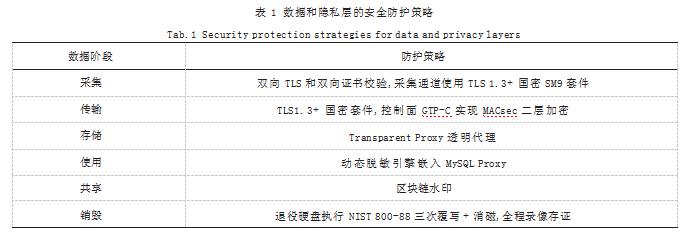

电信运营商云计算数据中心安全防护体系的技术架构可分为五个层级。(1)物理基础设施层。位于最底层,主要依托可信计算作用于机柜、服务器、交换、存储等硬件设施。依托双路市电、智能火灾响应机制、机柜级门禁+虹膜识别、全区域电磁屏蔽实现安全防护。服务器搭载可信根芯片(TPM/TPCM),上电即度量BIOS、BMC、固件,确保任何对服务器的篡改都会触发告警并拒绝启动。(2)网络和流量层。核心技术特征在于将传统的南北向防火墙改造为可横向扩展的vNGFW集群,单台物理网关能够虚拟出256个逻辑防火墙,每个逻辑实例支持100Gbps,并通过SDN控制器按需“热插”到业务链之中。通过这一改造,东西向流量不再绕行外置盒子,而是在vSwitch上直接嵌入eBPF微隔离引擎,并以Pod/VM为粒度实时下发ACL,从而将策略漂移窗口压到2ms以内,解决数据访问中常见的“策略真空”问题。DDoS清洗采用“近源Flowspec+近目的vDDoS”双层架构,单点可扛2.3 Tbps,确保攻击流量能够在骨干网入口削峰。(3)虚拟化和主机层。采用Hypervisor固化国密算法进行加密处理,虚拟机启动前需通过vTPM实现远程证明,以保障运行安全;内存、磁盘、网络IO等均采用国密SM4/SM9加密。同时,为了防止VM Escape,在虚拟化层内部进一步加入vPatch微补丁,对0day指令序列实施实时阻断,有效降低CPU损耗率。(4)数据和隐私层。主要实现数据的有效防护,所有数据在采集端就被贴上AI自动生成的敏感标签,并在传输、存储、使用、共享、销毁各个阶段自动匹配防护策略,实现数据的全生命周期防护。各阶段安全防护策略如表1所示。(5)安全运营和合规层。本层为安全防护体系的“中枢大脑”,以AI-SOC为驱动,依托NetFlow、K8s Audit、EDR等数据湖数据及LSTM算法、图神经网络开展APT横向路径定位,实现重大事件的一键“熔断”[4]。依托集团—省—边缘三级SOC网格实现实时同步威胁情报,满足跨省追踪、跨域协防的防护要求。

2.3核心技术

电信运营商云计算数据中心安全防护体系主要包含以下核心技术,通过技术衔接形成闭环式的防护体系。

(1)云网边端统一调度引擎。将云计算数据中心的网络、算力、安全能力均抽象为可编排的“资源函数”。无论用户是通过5G基站、千兆家宽还是物联网卡接入,系统均可以根据实时负载、链路质量、威胁情报实现秒级响应,将流量调度到最近的安全资源池,确保“接入即清洗、转发即防御”。同时,依托云网操作系统,实现SRv6、Segment Routing、SD-WAN的统一纳管,确保单条策略的全网生效,扩容但不中断业务。(2)零信任身份和微隔离。零信任是安全防护体系的基础逻辑,确保每一次访问均需要重新“验明正身”。系统采用OIDC+国密SM9实现双向身份校验,同时叠加设备指纹、地理位置、行为基线等多维评分,根据评估结果动态下发“临时令牌”,过期自动失效,后续登录访问仍需进行验证。东西向流量则在虚拟交换机中植入eBPF微隔离引擎,将防火墙策略细化至容器级或进程级,压缩策略漂移窗口以消除策略真空,切实规避VM Escape横向移动[5]。(3)数据原生安全引擎。数据原生安全引擎确保数据在初始端口就打上“基因标签”。依托大模型实现字段级的自动识别,感知PII、位置、话单等敏感信息,并在后续的传输、存储、使用、共享、销毁每个环节自动匹配国密加密、格式保留脱敏或区块链水印等防护策略。该技术的关键创新是“透明加密代理”,插入数据库前侧,实现数据的实时加解密并保证对应用的零改造,降低性能损耗。(4)AI驱动的威胁狩猎网格。依托LSTM算法绘制行为基线,明确安全基准,然后依托图神经网络将VM、容器、进程、文件、网络五维实体连成“攻击故事线”,开展数据实时分析评估。一旦发现异常,SOAR剧本将在5分钟内完成隔离、快照、密钥轮换、工单派发等响应动作。同时,系统还能够依托强化学习实现微隔离策略的自动优化,确保误报率的持续降低。(5)内生安全和量子增强。在传统防御之外,安全防护体系将再叠加一层“自愈”机制,即通过量子随机数加密实现关键控制面流量的加密防护,密钥一次一密。同时,部署量子密钥分发(QKD)的跨省DCI链路,确保窃听等攻击行为的快速告警和自动终止。

3结语

针对当前电信运营商云计算数据中心面临的数据安全、网络安全和数据资产安全风险,电信运营商要加快构建可靠的安全防护体系,依托零信任、数据原生安全和AI安全运营中心的深度融合,实现全过程的威胁检测、识别、响应和防范,切实规避各类安全风险,保障数据中心的安全可靠,实现电信运营商服务的提质增效。

参考文献

[1]陈秉乾,周强,刘欣.云计算时代安全问题探究[J].天津科技,2024,51(9):8-11.

[2]徐志鹏.基于数据中心的网络安全集约防护体系研究[J].中国宽带,2025,21(6):40-42.

[3]王智民,胡亚琼,李瀚辰.基于零信任的数据安全防护体系[J].工业信息安全,2024(4):32-42.

[4]欧阳金福.人工智能视角下数据中心的网络运维与安全防护策略[J].中国宽带,2025,21(6):46-48.

[5]薛晓君.数据中心网络安全防护架构研究[J].科技视界,2025,15(7):11-13.