基于物联网的云存储数据多权限访问控制技术论文

2026-01-05 13:50:23 来源: 作者:xuling

摘要:针对物联网环境下云存储数据访问需求日益多样化与细粒度化的挑战,本文提出了一种集动态策略分发、双向身份认证与链式审计溯源于一体的多权限访问控制技术。

摘要:针对物联网环境下云存储数据访问需求日益多样化与细粒度化的挑战,本文提出了一种集动态策略分发、双向身份认证与链式审计溯源于一体的多权限访问控制技术。通过构建基于角色—属性联合模型的实时策略管理引擎、X.509与数据报传输层安全(Datagram Transport Layer Security,DTLS)协议双向验证机制以及分布式链式哈希日志存储方案,实现了对云存储数据的实时细粒度权限动态管理与高可信审计溯源。实验结果表明,该技术在访问延迟、吞吐量、策略更新时延、安全威胁检测准确率与并发扩展能力方面均显著优于传统基于静态角色—权限映射的访问控制技术。

关键词:物联网;云存储数据;多权限访问控制技术

0引言

随着海量物联网终端数据向云端集中存储与处理,传统粗粒度、静态授权的访问控制方式难以满足实时性、可扩展性及安全性并重的需求[1]。物联网设备类型众多、业务场景复杂,访问策略须结合设备上下文与用户属性动态下发,并对所有操作行为进行高可信度审计与溯源。为此,本文提出了一种基于物联网架构的云存储数据多权限访问控制技术,旨在实现权限策略与实际需求的无缝对接与持续安全保障[2,3]。

1云存储数据多权限访问控制需求分析

在多用户、多设备协同环境中,云存储数据访问的需求已从传统的粗粒度授权演变为读写、删除、共享等多维度、细粒度的权限模型,不同角色(如管理员、普通用户、边缘设备)和不同业务场景(如实时监测、批量分析、远程控制)对数据操作权限需求存在显著差异。为确保权限策略的时效性,必须在物联网网关与云平台之间构建低延迟、可靠的策略分发通道,通过事件驱动与增量更新机制实现策略的快速下发与动态生效。同时,需对所有访问行为实施持续监控与分层审计,将日志按风险等级和操作类型分类存储,以便在异常事件发生时迅速定位源头并进行溯源。此外,面对海量终端并发访问,需引入分布式缓存、负载均衡与异步处理技术,以兼顾高并发性能与可扩展性,确保访问控制机制在大规模物联网部署中的稳定性与可用性。

2基于物联网的云存储数据多权限访问控制技术构建

为满足上述多权限访问控制需求,本文设计了权限分级与动态策略管理、双向身份验证与安全通信、访问日志与审计溯源三大技术模块,各模块协同工作,确保系统在大规模物联网场景下既能保障安全性,又具备高性能和可扩展性。

2.1权限分级与动态策略管理

在大规模物联网环境中,细粒度权限管理不仅依赖于静态的角色映射,还需动态感知设备上下文和业务需求。权限分级与动态策略管理模块首先在云平台端定义角色集R={Ru}与属性集A={A1,…,An},其中Ru表示用户或设备u的角色身份,Ai(i=1,2,…n)表示与资源访问相关的第i项属性(如时间、地理位置、设备健康状态等),n为属性总数。针对每一对用户—资源(u,res),采用加权决策函数计算得到访问决策值Wu,res,如式(1)所示:

式中,αi表示第i项属性在决策中的权重;δi(u,res)为指示函数,当u对res满足属性Ai要求时取值1,否则为0。只有当Wu,res≥θ(θ为预设阈值)时,才授予相应的访问权限。

策略管理引擎作为云端微服务,持续监听角色变更事件(如用户权限提升或设备归属调整)、上下文更新事件(如设备IP、位置或运行状态变动),并以增量计算方式重算受影响用户—资源对的Wu,res,最终将以JavaScript对象表示法(JavaScript Object Notation,JSON)格式封装的策略版本号、访问列表与生效时戳通过消息队列遥测传输(Message Queuing Telemetry Transport,MQTT)或高级消息队列协议(Advanced Message Queuing Protocol,AMQP)通道以服务质量等级QoS=1推送至各物联网网关[4,5]。网关侧Agent接收到策略后,原子化地替换本地策略缓存,并通过本地内存数据库(如Redis)支持的读写锁机制保证策略切换无中断,整个“上下文感知→策略生成→下发→生效”流程延迟严格控制在50ms以内,从而实现对云存储资源的实时、动态且细粒度的访问控制。

2.2双向身份验证与安全通信

为防范伪造设备接入与中间人攻击,系统在物联网网关与云平台之间构建了基于X.509(ITU-TX.509证书)标准的双向身份验证和数据报传输层安全(Datagram Transport Layer Security,DTLS)会话,其中握手延迟THS如式(2)所示:

式中,Nr表示握手过程中往返报文的数量;TRTT表示单次网络往返时延;Tcert表示证书链路径验证与吊销状态检查所需时间;Tkex表示椭圆曲线Di■e–Hellman(Elliptic Curve Di■e–Hellman,ECDH)密钥协商及会话密钥派生所需时间。

当网关向云平台发起连接时,首先,交换并验证对等方的X.509证书,包括根证书信任链校验和在线证书状态协议(Online Certificate Status Protocol,OCSP)实时吊销检查,确保双方身份可信;其次,在原始用户数据报协议(User Datagram Protocol,UDP)通道上执行ECDH密钥交换,生成一次性会话密钥以实现前向安全;最后,基于DTLS记录层协议及基于哈希的消息认证码—安全散列算法256(Hashbased Message Authentication Code-Secure Hash Algorithm 256,HMAC-SHA256)对后续应用层数据包进行加密与完整性保护。该流程既保证了端到端的机密性与完整性,又通过会话票据(Session Ticket)和零往返时间(Zero Round Trip Time,0-RTT)重用机制降低了后续连接的握手开销,并兼顾了物联网终端资源受限的计算与存储约束[6,7]。

2.3访问日志与审计溯源

系统在物联网网关与云平台两侧分别部署日志采集组件,对每次访问记录访问者标识IDu、资源标识Res、操作类型Op、时间戳Tstamp及操作结果等关键信息,并采用链式哈希确保日志记录不可篡改。设第i条日志的哈希值为Hi,其内容为Di,则哈希值递推生成公式如式(3)所示:

Hi=h(Hi-1‖Di)(3)

式中,h表示SHA-256哈希函数;‖表示字节串拼接运算;Hi-1为第i-1条日志的哈希值;Di为当前日志的完整内容;Hi则为本条日志的链式哈希输出。系统将(Hi,Di)同步写入分布式非关系型数据库,并定期将Hi上链至区块链网络,以实现跨域环境下的高可信审计与溯源。

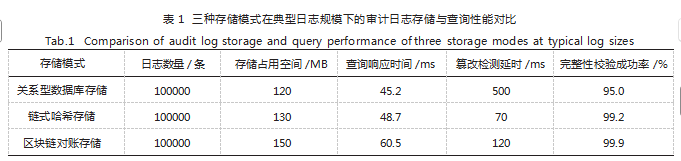

为评估不同存储与溯源方案在典型日志规模下的存储与查询性能,本文对比了关系型存储、链式哈希存储与区块链对账存储三种存储模式的关键性能指标,结果如表1所示。由表1可见,链式哈希存储仅将存储占用空间从传统关系型数据库存储的120MB提升至130MB,查询响应时间仅从45.2ms增加至48.7ms,却能使篡改检测延迟由500ms大幅缩短至70ms,完整性校验成功率由95.0%提升至99.2%,在性能开销与安全保障之间实现了最优平衡;而区块链对账存储虽将完整性校验成功率进一步提高至99.9%,但其存储占用空间与查询延迟分别上升至150MB和60.5ms,表明在追求更高可信度的同时需承担更大的资源与时延成本。

3实验分析

3.1实验方案设计

为验证所构建的基于物联网的云存储数据多权限访问控制技术(以下简称本文技术)的有效性,设计了一套完整的对比实验方案,将本文技术与传统基于静态角色—权限映射的访问控制技术(以下简称传统访问控制技术)进行对比分析。实验平台由多台Raspberry Pi 4型物联网网关节点组成,采用窄带物联网接入亚马逊网络服务简单存储服务(Amazon Web Services Simple Storage Service,AWS S3)。每个网关节点分别部署前文所述的本文技术模块和传统静态授权模块(基于预定义角色—权限表并重启服务后生效)。云端统一托管策略管理引擎与审计日志分析模块。实验通过200台异构传感器模拟设备并发发起对云存储的读写请求,并在其中插入角色切换与上下文变化事件,以评估两种访问控制技术在平均访问延迟、吞吐量、策略更新时延、安全威胁检测准确率及并发扩展能力五项关键性能指标上的差异。

3.2实验结果分析

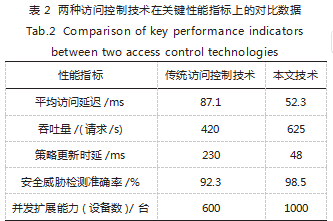

通过执行上述实验方案,得到了如表2所示的实验结果,展示了两种访问控制技术在关键性能指标上的对比数据。由表2可见,本文技术在平均访问延迟方面由传统访问控制技术的87.1ms降低至52.3ms,实现了约40%的时延缩减;吞吐量由传统访问控制技术的420请求/s提升至625请求/s,提升幅度接近49%;策略更新时延由传统访问控制技术的230ms缩短至48ms,实时性大幅提升;安全威胁检测准确率从传统访问控制技术的92.3%提高至98.5%,显著增强了安全防护能力;并发扩展能力从传统访问控制技术的600台设备提升至1000台设备,扩展规模增加了约67%,充分证明了动态策略管理、双向认证与链式哈希审计相结合的多权限访问控制技术在“物联网—云存储数据”协同场景下的综合性能与安全性优势。

4结语

本文技术通过多维度权限分级与增量策略管理、强认证安全通信及链式哈希审计三大模块的有机融合,在物联网与云存储协同场景下展现出卓越性能和安全优势。未来研究可进一步引入边缘计算优化策略下发路径,并结合跨域区块链联动审计,以支撑更大规模物联网网络安全与高效访问控制需求。

参考文献

[1]唐亚东,程光,赵玉宇.面向物联网边缘的轻量化DDoS攻击检测方法[J].小型微型计算机系统,2025,46(4):940-947.

[2]刘啸,刘玉龙.基于属性基加密的云存储数据安全删重算法[J].计算机仿真,2022,39(11):487-490.

[3]刘敏娜,张伟.基于区块链的私有数据多域访问权限控制方法[J].计算机仿真,2024,41(8):408-412.

[4]孙培培,潘永杰,查桓,等.基于物联网MQTT和虚幻引擎的虚实互动技术[J].铁道建筑,2024,64(10):130-136.

[5]袁友伟,吴浩天,张雪峰,等.基于服务质量的能耗感知工作流卸载策略[J].计算机集成制造系统,2023,29(9):3018-3027.

[6]王悦然,孔屹刚,李兆鹏,等.利用用户数据报协议数据驱动的液压六自由度并联机构虚拟现实技术[J].科学技术与工程,2024,24(18):7760-7768.

[7]张之森,李芳,王丽芳,等.基于HMAC和TEA算法的CAN总线身份认证方法研究[J].电工电能新技术,2021,40(9):57-63.