基于人工智能的网络安全威胁检测与防御研究论文

2025-12-29 17:39:59 来源: 作者:xuling

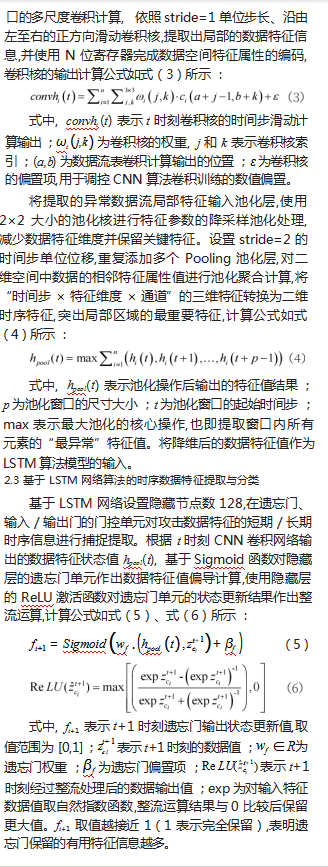

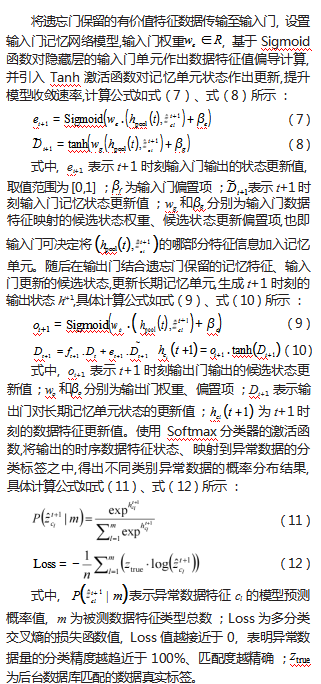

摘要:引入CNN-LSTM深度学习网络算法,在CNN网络的卷积层对输入异常数据流进行多尺度卷积计算的空间特征提取,通过LSTM网络的遗忘门、输入/输出门等门控单元进行时序数据特征的映射分析。

摘要:为应对5G物联网海量数据通信的攻击威胁,建立起相关的安全防御管理系统。引入CNN-LSTM深度学习网络算法,在CNN网络的卷积层对输入异常数据流进行多尺度卷积计算的空间特征提取,通过LSTM网络的遗忘门、输入/输出门等门控单元进行时序数据特征的映射分析,使用区块链技术的Zero Trust零信任安全模型开展入侵安全威胁的动态身份验证与授权、定时更新授权验证策略,可最大程度确保异常入侵威胁检测与防御的可靠性。

关键词:人工智能;CNN-LSTM深度学习算法;网络安全

0引言

本研究基于CNN-LSTM神经网络算法感知检测异常的攻击威胁,利用融合IDS组件、SDN控制器、零信任安全模型等软硬件的安全检测系统,为不同来源的入侵数据流进行身份合法性映射与授权验证,有助于提升分布式网络的安全威胁检测与防御水平[1]。

1基于B/S架构的网络安全威胁检测与防御管理系统设计

面向5G物联网络跨域访问的用户入侵接入,通过B/S网页架构、SQL Server数据库、SDN控制器、网络路由/交换机、IDS入侵检测组件、Web服务器、阿里云G6服务器等软硬件,建立起涵盖基础层、采集层、安全检测与防御层、云服务层的多级管理系统,由云服务器虚拟出多个Host虛拟主机、虚拟化资源池,为网络安全检测的负载任务配置提供支持[2]。

(1)入侵异常数据流采集。利用部署于路由器或交换机端的IDS Suricata嗅探引擎,自动抓取外网访问的异常数据流,并通过IDS入侵检测系统组件识别数据的源/目的IP地址、源/目的端口、通信协议等五元组信息,同时引入Flume工具组件采集和解析系统日志信息。

(2)安全检测与防御层。该层级主要服务于安全威胁识别与分类、访问用户身份认证与授权,基于CNN-LSTM深度学习算法的网络安全态势感知,主要通过融合CNN卷积网络、LSTM长短期记忆网络算法,完成空间与时间序列上的异常数据流特征检测、安全威胁分类。

而融合深度包过滤规则、ACL访问控制列表规则的复合型防火墙,可基于设定的“Sip=源IP 192.168.x.xx&dip=目的IP x.xx”“src-range MAC 00:x.xx”“action=permit Allow release”多址过滤规则,进行访问数据流五元组信息的验证与过滤。然而,越权攻击会通过伪造IP地址、伪造ARP/Hello报文等方式,绕过复合型防火墙的身份认证服务,因而需使用零信任安全模型、设置更细粒度的动态认证规则,以保障身份认证与授权的安全性。

2基于CNN-LSTM深度学习算法技术的网络安全威胁检测与分类

2.1数据收集与预处理

不同来源的入侵访问数据类型呈现多样化特征,在进行网络入侵安全威胁数据流的检测识别前,需对其进行缺失值与异常值处理、去重处理、标准化处理等操作。首先,入侵访问数据内的IP地址、通信协议、UDP端口等关键字段可能存在缺失,此时需利用Sqoop/Flume工具组件“.jar”“Type-”“length-”等数据字段信息,对关键字段行/列的缺失值采用0或1的二进制数进行填充,对于远超正常长度的数据包异常值作出删除处理。

其次,基于TCP/IP协议的通信认证机制,自动识别重复或冗余的数据包字符串,去重处理后将数据转换为Base64编码数据,并通过元数据管理工具组件为不同格式的数据添加description标签,标注数据的标识与语义信息[3]。

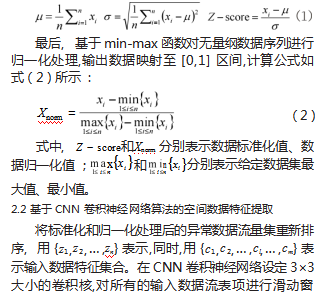

再次,引入Z-score函数对异常数据流进行标准化,若访问数据流量集合为{x1,x2,…,xn},则根据数据集均值μ、标准差σ对其进行无量纲转换,将输入数据值xi转换为分布于均值=0、标准差=1的正态函数中的数值,计算公式如式(1)所示:

3基于Zero Trust零信任安全模型的入侵安全威胁防御方案

为规避越权攻击绕过复合型防火墙“一次身份认证与信任服务”的安全威胁,引入Zero Trust零信任安全模型的多次身份动态验证方案,经由SDN软件定义网络建构逻辑可信任边界,将物联网划分为多个微小的逻辑网段,每个微网段部署下一代NGFW防火墙,执行以下网络安全动态防御流程。

3.1 SPA单包认证与多模态身份核验

由零信任安全模型数据平面的PEP策略执行点在捕获SPA(单包授权)数据包后触发第一重认证,验证SPA包携带的IP地址是否在动态更新的信任列表之中,通过HMAC-SHA256算法校验包内时间戳与一次性令牌的完整性,若合法则将SPA数据包转发至控制平面层。由控制平面层的SDP安全代理网关基于“IP白名单/黑名单”验证IP地址的合法性,若合法则开放临时认证服务器端口,每次认证生成唯一端口。

3.2 MTLS双向认证

外网用户访问发起通信时,由控制平面层建立起客户端与服务器的MTLS连接,进行入侵用户客户端证书、服务器证书、EAP802.1X协议等多重要素的认证。通过CRL/OCSP证书状态协议检查验证证书链的有效性,基于802.1X-2020标准认证用户证书、动态令牌的合法性,恶意流量因无法通过证书链校验或设备指纹匹配,被阻断在传输层。

3.3最小权限授权与微网段隔离

基于源/目的IP地址、源/目的端口、TCP/IP协议等五元组信息,由SDP网关的策略引擎对每个入侵用户数据流的状态属性作出动态验证,通过ABAC模型生成最小必要权限,仅允许用户访问指定微网段内的数据库端口,且放行时长限制为5秒、无操作自动关闭端口。

3.4验证与授权策略更新

当SDP安全代理网关原有的验证与授权策略,对入侵用户客户端证书、服务器证书、根证书作出可信任度量的验证结果发生变化时,应由SDP控制中心实时调整客户端端口的授权策略,以最大程度保证网络动态验证与防护的安全性。

4结语

综上所述,基于人工智能技术的网络安全威胁检测与防御可依照采集访问数据集、安全威胁识别与分类、身份认证与授权检测的执行流程,利用CNN深度学习算法提取与输出空间数据特征值,使用LSTM神经网络建构包含时间步、特征的时间序列数据,开展异常数据特征状态的更新、分类与匹配,使用Zero Trust零信任安全模型实现网络安全威胁的动态验证与防御,提升大数据网络通信管理的安全水平。

参考文献

[1]杨攀,苏波,刘敏贤,等.BPVis:面向DPoS区块链网络安全态势感知的可视化系统[J].计算机应用研究,2023(6):1641-1647.

[2]吐逊江·麦麦提.人工智能技术在大数据网络安全防御中的应用研究[J].无线互联科技,2022(11):23-25.

[3]周春萍;徐长棣.人工智能技术在大数据网络安全防御中的应用探究[J].网络安全技术与应用,2021(11):61-63.