改进随机森林下工控网络多层入侵检测方法论文

2025-12-29 16:21:52 来源: 作者:xuling

摘要:针对工控网络现场层、控制层与管理层在实时性要求与数据特征上的差异,为解决传统时序分析中反向时序干扰导致的检测失准问题,本文提出改进随机森林的工控网络多层入侵检测方法。

摘要:针对工控网络现场层、控制层与管理层在实时性要求与数据特征上的差异,为解决传统时序分析中反向时序干扰导致的检测失准问题,本文提出改进随机森林的工控网络多层入侵检测方法。通过对三层网络序列同步进行正向与反向时序分析,构建时空特征的横向检测向量,有效区分异常与正常值。利用改进随机森林算法,优化分割点选择策略以减少过拟合,通过异常分数评估树结构合理性,剥离多层入侵异常值。针对残留相似变量问题,基于信息熵、条件熵与互信息计算异常值标准化互信息熵,经迭代实现精准检测。实验结果表明,本文方法经多次迭代优化后,ROC曲线AUC值趋近1.0,检测准确率显著提升,为工控网络安全运行提供了保障。

关键词:改进随机森林;工控网络;多层入侵;检测方法;信息熵;

0引言

工控网络是工业控制的基础建设元件,能够实现实时监控与控制。工控网络采用分层架构,包括现场层、控制层、管理层[1]。网络因其封闭性、实时性等特性,很容易受到蠕虫攻击、病毒攻击、DoS攻击,出现设备异常关闭,引发生产事故或环境灾难。一旦攻击影响控制指令,可能增加设备损坏的概率,影响工业生产质量。针对此类问题,专家学者研发了多种入侵检测方法。

韩英提出了基于变分自编码器和CNN-BiLSTM的工控网络入侵检测方法[2],将变分自编码器、CNN、BiLSTM相结合,构建了入侵检测模型,在不同类别攻击检测方面存在一定优势。由于该方法需要遍历整个序列,在面对工控网络现场层、控制层和管理层具有显著差异化的实时性要求和数据特征时,难以快速处理数据,极易错过最佳检测时机。郑锦波等提出了一种混合特征选择的工控网络入侵检测方法[3],将相关性度量准则引入特征提取阶段,筛选出与网络入侵类变量相关性较强的特征,再选择条件独立的特征作为子集,通过多次迭代训练,实现网络入侵检测。工控网络各层数据具有不同的实时性要求和数据特征,仅依据相关性进行特征选择,可能无法捕捉到横向时序上的异常变化。特别是在现场层,正向时序向量受反向时序干扰产生的冗余异常值可能因未考虑时序特征而被错误地保留,或遗漏真正反映入侵行为的异常值。范申民等提出了基于集成式图卷积神经网络的工控网络入侵检测方法[4],采用随机梯度下降算法与均方根传播优化器,对网络入侵来源进行分类。在集成式图卷积神经网络下,增强入侵行为检测能力。工控网络现场层序列受反向时序向量干扰会导致分离出的异常值冗杂,存在相似变量信息。该方法缺乏有效机制处理冗余异常值及相似性信息,使得模型在分类时难以准确判断哪些是真正反映入侵行为的异常值。杨定坤等提出了基于隐马尔可夫模型的工控网络入侵检测方法[5],通过构建网络信道传递函数,确定网络信息与历史入侵攻击的相关匹配度,获取入侵信号强度特征。利用隐马尔可夫模型确定入侵检测滑动窗口出现的概率均值,完成网络入侵检测任务。但该方法缺乏对数据的差异化处理,在面对现场层、控制层和管理层不同实时性要求和数据特征时,无法有效形成更具时空特征的横向向量来区分异常与正常值,影响入侵检测效果。

改进随机森林利用分割点、互信息熵,增强传统随机森林算法,为不同时间窗口内的特征分配动态权重,突出关键特征[6]。将其应用在工控网络多层入侵检测方法中,通过特征交叉增强入侵检测的能力,综合提升检测精度。

1基于改进随机森林的工控网络多层入侵检测方法设计

1.1工控网络多层入侵横向时序检测向量提取

工控网络采用分层架构,包括现场层、控制层与管理层,各层在实时性、安全要求及数据特征上存在差异。鉴于工控网络攻击(如APT攻击、中间人攻击)可能横跨多个层级,传统单层入侵检测方法难以全面捕捉多层间的动态交互行为[7]。而横向时序检测向量可综合分析不同层级的网络流量,有效提升入侵检测的准确性。因此,为全面、精准地检测工控网络多层入侵,需进行工控网络多层入侵横向时序检测向量提取。

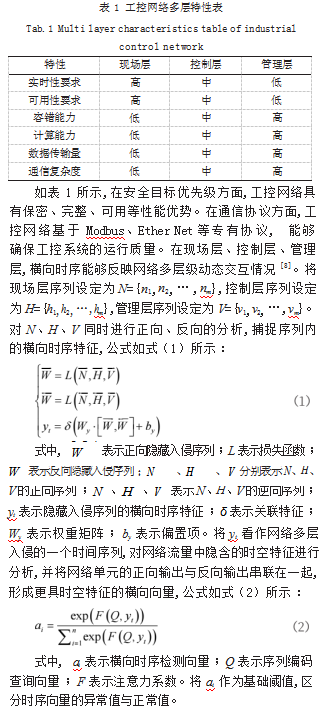

工控网络是在工控系统基础上构建的,在实时性、可靠性、安全性、通信协议等方面具有独特的优势。根据工控系统架构,将工控网络分为现场层、控制层、管理层,特性如表1所示。

1.2基于改进随机森林的多层入侵异常值精准隔离

完成工控网络多层入侵横向时序检测向量提取后,虽获得了能反映多层入侵特征的横向时序检测向量,但其中正常值与异常值可能相互混杂[9]。随机森林算法虽具备处理大规模数据集的优势,却存在性能不稳定、模型泛化能力弱以及过拟合等问题,难以精准分离异常值。而改进后的随机森林算法通过优化分割点选择等方式,可减少过拟合现象。因此,本研究选用改进随机森林方法分离入侵检测时序向量中的异常值。

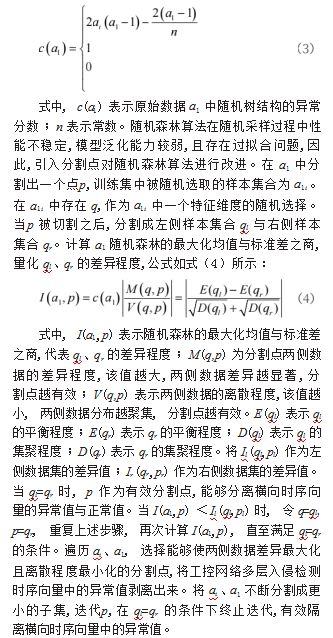

在工控网络特征空间中,对原始数据a1进行随机采样,生成多棵隔离树。每棵树独立学习网络多层入侵的异常特征。将异常特征的树隔离组成随机森林模型,通过遍历树结构,计算异常分数,判断树结构的合理性。a1树结构的异常分数计算公式如式(3)所示:

1.3基于标准化互信息熵的工控网络多层入侵精准检测

在完成多层入侵异常值精准隔离后,虽然改进随机森林算法通过优化分割点等方式对异常值进行了初步分离,但由于工控网络具有多个层次架构,依靠分割点隔离的异常值中可能仍存在相似的变量信息[10]。这种相似性会导致单一攻击入侵被重复检测,同时出现双重攻击漏检的情况,影响入侵检测的准确性和全面性。而互信息能够衡量两个异常变量之间的相关性信息,基于此计算标准化互信息熵可以进一步处理这些异常值,提高检测的精准度。为此,本研究开展基于标准化互信息熵的工控网络多层入侵精准检测。

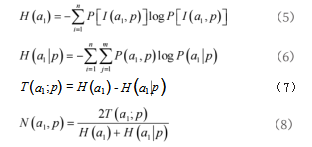

根据信息熵、条件熵、互信息,计算多层入侵检测异常值标准化互信息熵,公式如式(5)~式(8)所示:

式中,H(a1)表示随机森林选取随机横向时序向量的信息熵;P[I(a1|p)]表示p是异常值的概率;H(a1|p)表示随机森林选取随机横向时序向量的条件熵;P(a1|p)表示a1、p中存在不确定性向量的概率;T(a1;p)表示随机森林选取随机横向时序向量的互信息;N(a1|p)表示多层入侵检测异常值标准化互信息熵。利用H(a1)量化异常向量的不确定性,H(a1|p)量化随机异常变量的不确定性;T(a1;p)量化随机异常变量之间的相关性;N(a1|p)量化随机异常变量的互信息相关性。令N(a1|p)的取值范围为[0,1],在N(a1|p)≈0的条件下,ql=qr终止迭代后,横向时序向量异常值中存在正常值,隔离效果不良,重复上述步骤,直至N(a1|p)≈1。在N(a1|p)≈1的条件下,ql=qr终止迭代后,横向时序向量中的异常值被有效隔离,能够实现工控网络多层入侵的精准检测。

2实验

本次实验选择两台虚拟机,配置均为i5CPU,4GB内存,分别搭载Tensor-Flow平台Ubuntu系统与Kali Linux系统。在系统中安装Mininet工具,搭建工控网络拓扑,验证改进随机森林下工控网络多层入侵检测方法的有效性。

2.1实验过程

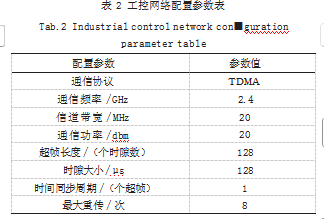

使用启动命令,启动Mininet可视化界面,通过OpenSwitch交换机、C0控制器,为每个工业车间配置不同的工业主机可视化界面,并对工控网络参数进行配置,如表2所示。

如表2所示,使用Mininet可视化工具完成参数配置任务之后,将工控网络划分成3个不同的工业车间。在每个工业车间出入口设置一个OpenSwitch,网段设置为10.0.1.1X、10.0.1.2X、10.0.1.3X。工业主机设备的IP地址分别设置为10.0.1.1~10.0.1.5、10.0.2.1~10.0.2.5、10.0.3.1~10.0.3.5。在工控网络正常通信的条件下,通过网络入侵检测可视化分析与ROC分析,判断入侵检测效果。

2.2实验结果

在搭建好的工控网络环境中,使用Kali Linux虚拟机系统作为入侵攻击主机,Scapy模拟正常流量,在交换机代码中设置random随机数,随机生成不同入侵时间,得到网络入侵检测可视化结果,如图1所示。

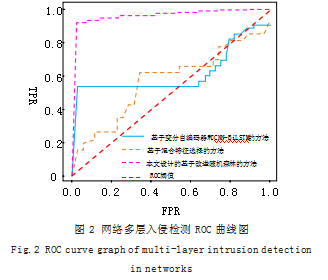

如图1所示,在Kali Linux虚拟机模拟异常入侵流量,设置攻击IP为C类IP地址。对于高危、中危、低危、安全等事件,均可通过不同颜色标注出来,且进程显示为“检测成功”,检测效果良好。在此条件下,分析工控网络多层入侵检测的ROC曲线变化情况。ROC曲线以误报率(FPR)为横坐标,检出率(TPR)为纵坐标。ROC曲线越接近左上角,表明入侵检测模型的性能越优越。如图2所示。

如图2所示,在相同的FPR下,本文方法能够获得更高的TPR,即能够更准确地检测出真正的入侵行为,同时将误报率控制在较低水平。本文方法利用改进随机森林算法,通过引入分割点和互信息熵,实现了对网络多层入侵关键特征的有效筛选,并对不同层级数据进行差异化降维处理,较好地避免了网络关键信息的丢失问题。基于横向时序异常值检测技术,该方法能够准确识别现场层、控制层和管理层的异常入侵行为,保障网络安全。实验结果表明,经迭代优化后,ROC曲线的AUC值趋近1.0,展现出良好的入侵检测效果。该方法在随机森林检测阶段创新性地引入异常阈值机制,能够有效检测网络中的入侵漏洞,同时结合随机森林检测规则与网络入侵异常规则进行匹配,实现实时告警,显著提升了入侵检测的准确率,为工控网络的稳定运行提供了可靠保障。

3结语

本文提出了一种基于改进随机森林的工控网络多层入侵检测方法,通过横向时序特征提取、分割点优化及标准化互信息熵计算,实现了对工控网络现场层、控制层和管理层异常流量的精准检测。实验结果表明,通过同时分析正向与反向时序向量构建的工控网络多层入侵横向时序检测向量能够有效捕捉跨层攻击的动态关联特征。该方法对高危、中危、低危攻击事件均能准确分类(检测成功率达100%)。引入分割点优化策略,通过最大化分割点两侧数据的差异程度并最小化离散程度,显著提升了异常值隔离的精度。ROC曲线分析表明,AUC收敛至1.0,验证了该方法对多层攻击的完全区分能力。基于信息熵、条件熵和互信息计算的标准化互信息熵,量化了异常变量间的相关性。当互信息熵为1时,异常值隔离效果最优,与ROC曲线的分类性能(TPR=1.0)直接对应,证明互信息熵优化可有效减少重复检测与漏检问题。在Mininet模拟的工控网络环境中,该方法对APT攻击、中间人攻击等跨层入侵的检测响应时间满足毫秒级需求,且未出现传统方法中因时序特征遗漏导致的TPR/FPR下降问题。

参考文献

[1]王浩轩,苏圣超,崔文霞.基于GAN-Transformer的车载网络入侵检测算法[J].计算机工程与设计,2025,46(6):1710-1716.

[2]韩英.基于变分自编码器和CNN-BiLSTM的网络入侵检测模型研究[J].佳木斯大学学报(自然科学版),2025,43(4):19-22.

[3]郑锦波,王慧玲.一种混合特征选择的朴素贝叶斯网络入侵检测算法[J].南京师大学报(自然科学版),2025,48(3):73-83.

[4]范申民,王磊,张芬.计算机网络中基于集成式图卷积神经网络的入侵检测技术[J].自动化与仪器仪表,2025(5):7-11.

[5]杨定坤,尹徐珊,孙澄宇,等.隐马尔可夫模型下电力信息网络入侵检测方法研究[J].自动化仪表,2025,46(5):94-99.

[6]朱雯曦,马琳娟,王怡鸥.利用区块链智能合约技术的协同网络入侵检测系统[J].南京理工大学学报,2025,49(2):192-200.

[7]马博文,郭渊博,田继伟,等.基于可解释人工智能的流量对抗样本攻击及防御方法[J].通信学报,2025,46(4):160-173.

[8]米郝,高新宇,袁慧,等.SE-TransNet:一种结合SENet的新型Transformer网络入侵检测方法[J].延安大学学报(自然科学版),2025,44(2):29-36.

[9]刘悦文,孙子文.对抗防御的IWSN入侵检测强化模型[J].小型微型计算机系统,2024,45(8):1980-1986.

[10]李聪宇,赵利辉,安洋.基于图神经网络的物联网入侵检测研究[J].中北大学学报(自然科学版),2024,45(2):194-204.