嵌入式网络协议栈的优化与安全性需求分析论文

2025-12-09 10:20:08 来源: 作者:xuling

摘要:本文针对嵌入式设备在资源严格受限环境下面临的性能与安全挑战,开展网络协议栈优化与安全性需求分析。

摘要:本文针对嵌入式设备在资源严格受限环境下面临的性能与安全挑战,开展网络协议栈优化与安全性需求分析。从内存管理、处理效率与能耗控制三个维度提出性能优化方案,并系统分析协议栈在机密性、完整性、真实性与可用性方面的安全需求。进一步探讨性能与安全的协同机制,提出基于动态资源感知的轻量化安全策略,为构建高效安全的嵌入式网络系统提供理论参考。

关键词:嵌入式协议栈;资源优化;安全分析

0引言

随着物联网(IoT)、工业4.0、智能家居和车联网等技术的飞速发展,数以百亿计的嵌入式设备正深度融入物理世界与信息空间的方方面面,构成了万物互联的智能时代基石。这些嵌入式设备的核心功能高度依赖网络通信能力,而嵌入式网络协议栈作为实现设备间数据交换与远程控制的“神经系统”,其性能与安全性直接决定了整个嵌入式系统的效能与可靠程度。在此背景下,对嵌入式网络协议栈进行深入研究,不仅关乎单一设备的性能表现,更是支撑大规模、复杂化网络应用集群稳定运行的关键前提。

然而,嵌入式系统固有的资源约束特性,如有限的计算能力、存储空间(内存与Flash)和能源供给,为其网络协议栈的设计与实现带来了严峻挑战。传统的通用网络协议栈(如Linux TCP/IP)难以直接适用,开发者往往需要在有限的资源条件下,对协议栈进行深度裁剪与优化,以平衡功能、性能与成本。与此同时,网络空间的安全形势日益严峻,嵌入式设备因其数量庞大、部署环境复杂且普遍缺乏有效安全防护,成为网络攻击的重灾区,面临着数据窃取、非法控制、拒绝服务等多样化安全威胁。因此,如何在严峻的资源限制下,协同实现协议栈的高性能与高安全性,成为当前学术界与工业界亟待解决的核心难题。

本文旨在系统性地探讨嵌入式网络协议栈的优化路径与安全性需求。首先,剖析其关键技术特征与面临的固有约束;其次,分别从内存管理、处理效率与能耗控制三个维度设计性能优化方案;再次,重点从安全威胁、核心维度和应用场景差异等方面深入分析其安全性需求;最后,探讨优化与安全之间的内在联系与潜在冲突,提出协同设计策略,并通过案例分析验证其可行性,以期为构建下一代高效、安全的嵌入式网络应用提供理论参考与实践指导。

1嵌入式网络协议栈关键技术分析

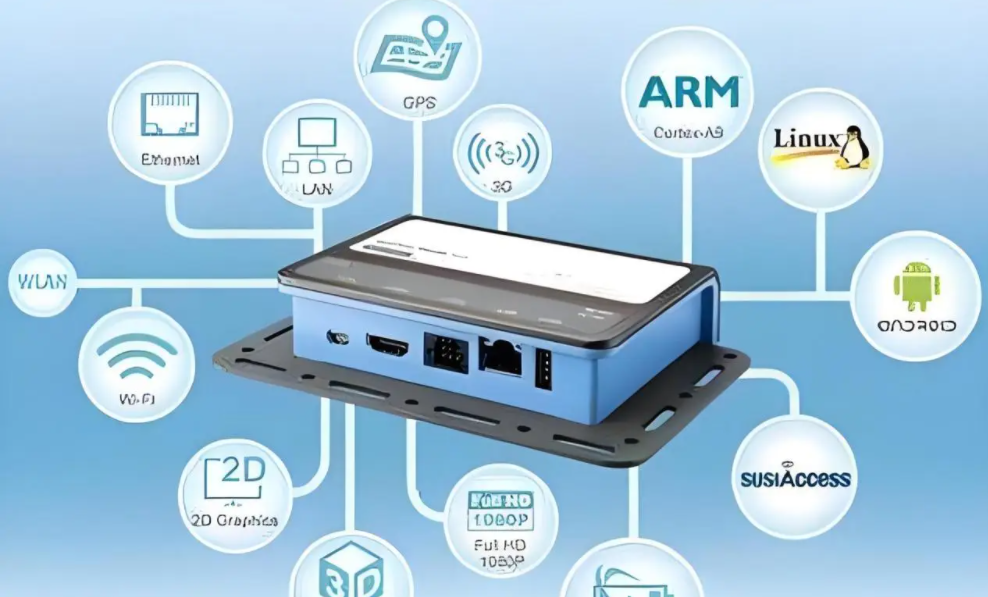

1.1架构特性与资源约束

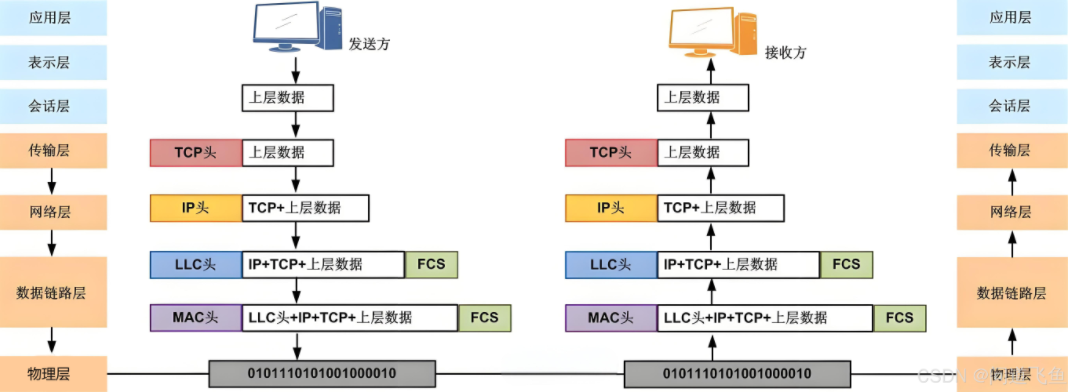

嵌入式网络协议栈的架构设计与通用协议栈存在根本性差异,其核心特征源于严格的资源约束导向。在硬件层面,嵌入式设备通常采用微控制器(MCU),其主频、内存(RAM)和存储(Flash)资源极其有限,例如,许多物联网设备仅配备数十KB的RAM和数百KB的Flash[1]。这一硬性约束直接决定了协议栈必须采用高度精简的架构,通常表现为单线程运行、轮询或中断驱动的事件处理机制,并省略或简化诸如滑动窗口、拥塞控制等复杂算法以节省计算和内存开销。在软件层面,协议栈常以库函数形式而非操作系统内核模块形式存在,与应用程序紧密耦合,甚至采用无操作系统(OS-less)的裸机设计,从而避免了上下文切换和系统调用的开销。此外,协议栈的模块化程度高,支持开发者根据应用场景(如仅需UDP或CoAP协议)进行深度裁剪,仅保留必要的协议层(如省略TCP/IP中的部分层次),以最大化节省宝贵的存储空间和内存资源[2]。这种在“刀锋上编程”的架构特性,是一切优化与安全设计必须首先遵从的前提条件。

1.2性能瓶颈与优化需求

在资源约束的背景下,嵌入式网络协议栈的性能瓶颈主要体现在处理效率、内存动态分配及能耗三个方面。处理效率方面,协议栈在数据包处理(封包/解包)、校验和计算、超时重传管理等环节的算法复杂度直接影响CPU负载和网络吞吐量。在低速MCU上,一次复杂的加密运算或一次低效的内存拷贝都可能导致报文处理延迟激增,无法满足实时应用需求。内存管理是另一大瓶颈,频繁的动态内存分配(malloc/free)不仅会产生难以预料的内存碎片,更可能在长期运行后导致系统因内存耗尽而崩溃,这与嵌入式系统高可靠性的要求背道而驰。此外,能耗控制对于电池供电的设备至关重要,协议栈的活跃状态、idle状态的功耗管理以及无线网络接口的频繁唤醒与收发机制,直接决定了设备的续航能力。因此,性能优化的核心需求在于设计计算高效的轻量级算法、采用静态内存池或预分配策略替代动态分配以及引入智能的功耗状态机,在满足功能的前提下极致地降低处理延迟、内存占用和能源消耗。

1.3安全威胁与防护挑战

嵌入式设备广泛接入开放网络环境,使其面临严峻的安全威胁,而协议栈作为网络入口首当其冲。其主要威胁包括网络协议固有漏洞(如TCP SYN Flood、ICMP Smurf等DDoS攻击)、数据窃听与篡改(由于通信链路无线化且缺乏加密,敏感数据易被截获或修改)、设备仿冒与非法接入(攻击者伪装成合法节点渗透网络)以及资源耗尽型攻击(通过海量恶意请求耗尽设备有限的CPU、内存或带宽资源)。然而,在此类设备上实现安全防护面临巨大挑战。首先,计算能力与安全开销的矛盾突出,标准加密认证算法(如AES、SHA、RSA)的计算密集型特点与MCU的有限算力格格不入,引入安全功能会显著牺牲性能与实时性;其次,资源限制难以支持复杂的安全机制,如完整的入侵检测系统(IDS)或频繁的证书更新流程;最后,部署环境的物理不可控性使得设备易遭物理窃取或侧信道攻击,而传统的软件安全方案对此无能为力。这些挑战要求安全设计不能简单地移植传统IT方案,必须探索与资源约束本质相适应的轻量化、低成本安全解决方案。

2性能优化方案优化

2.1内存管理优化

针对嵌入式系统内存稀缺且碎片化风险高的特点,内存管理优化是提升协议栈稳定性和确定性的首要任务。其核心思路是摒弃通用系统中动态内存分配的随意性,转而采用静态预分配与内存池(Memory Pool)技术。具体而言,在系统初始化阶段,根据网络数据包的最大传输单元(MTU)及并发连接数等参数,预先分配固定大小的缓冲区(Buffer)池。所有协议栈操作,如报文接收、封装和转发,均从池中申请和释放缓冲区。这种方式彻底消除了运行时动态分配(malloc/free)带来的内存碎片问题,保证了内存使用的可预测性和可靠性。进一步优化可采用零拷贝(Zero-copy)技术,通过传递缓冲区指针而非数据本身,在不同协议层或应用层之间共享同一份数据,避免冗余的内存拷贝操作,从而显著降低CPU负载并减少内存占用。此外,针对特定场景(如极低内存设备),可设计极简的缓冲区描述符结构,仅记录数据长度和指针,而非完整的数据包副本,以极致压缩元数据开销。这些策略共同确保了协议栈在长期运行中的内存健康度。

2.2处理效率提升

提升处理效率的关键在于优化数据路径上的关键算法与处理流程,以有限的算力实现最高的吞吐量与最低的延迟。首先,在算法层面,应采用专为嵌入式平台设计的轻量级算法,例如使用查表法(Look-up Table)替代复杂的实时计算来求解校验和,或采用简化版的定时器轮询机制来管理连接超时。其次,在代码层面,应充分利用编译器的优化选项并对热点代码(如TCP/IP协议解析)进行手写汇编或内联汇编优化,以极致压榨硬件性能。最后,在架构层面,采用驱动中断与轮询相结合的方式,在高负载时由网卡中断触发处理,低负载时切换至轮询模式以减少中断上下文切换开销;设计无锁环状队列(Ring Buffer)作为网卡驱动与协议栈之间的数据通道,实现高效的生产者—消费者模型[3]。此外,可对协议栈进行分层集成(LwIP),减少跨层调用的开销,甚至针对单一种类的网络流量(如只发不收的传感器)定制裁剪协议流程,彻底消除不必要的处理步骤。

2.3能耗控制策略

能耗控制的本质是最大化设备的休眠时间、最小化通信单元的活动时长,其策略需贯穿于协议栈的各个层次。在物理层与链路层,协议栈应驱动硬件支持智能唤醒机制,例如低功耗蓝牙(BLE)中的周期性监听与快速连接,或LoRaWAN中的Class B/C节电模式,使设备绝大部分时间处于深度睡眠状态。在网络层与传输层,可通过优化协议行为来节能,例如减少不必要的广播报文、延长路由更新间隔、采用更高效的重传机制(以减少重复发送次数)以及实施数据聚合,将多个小数据包合并为一个大数据包进行发送,从而减少无线模块的激活次数[4]。在应用层,协议栈应提供清晰的功耗状态接口,允许应用程序根据业务逻辑协同决策,例如仅在传感器数据达到阈值或到达预定时间窗口时才触发网络连接。最终,通过跨层联合优化,将硬件特性和软件调度深度融合,构建一个由事件驱动而非持续活跃的节能型协议栈,实现设备长期续航[5]。

3嵌入式网络协议栈的安全性需求分析

3.1嵌入式网络协议栈面临的安全威胁

嵌入式网络协议栈作为设备与网络交互的核心通道,面临着来自多层面、多样化的安全威胁。在网络协议层面,攻击者常利用协议固有缺陷发起攻击,如通过TCP SYN Flood攻击耗尽设备的连接队列资源导致拒绝服务(DoS),或利用ARP欺骗、ICMP重定向等手段实施中间人攻击(MitM),劫持或篡改通信数据。在数据传输层面,由于许多嵌入式设备采用无线通信(如WiFi、ZigBee、LoRa),传输信道的开放性使得数据极易被窃听、拦截或恶意注入,若缺乏加密和完整性验证,敏感信息(如用户隐私、工业控制指令)将完全暴露。在设备身份层面,伪基站或伪装成合法节点的设备可轻易接入网络,非法获取数据或发布恶意指令,威胁整个系统安全[6]。此外,资源耗尽型攻击尤为致命,攻击者通过构造海量畸形报文或高频请求,持续冲击设备,旨在耗尽其有限的CPU计算周期、内存或电池能量,最终使其瘫痪。这些威胁共同构成了对嵌入式设备可用性、机密性和完整性的严峻挑战。

3.2安全性需求的核心维度

嵌入式网络协议栈的安全性需求可系统性地归纳为四个核心维度。首先是机密性(Confidentiality),要求对传输和存储的数据进行加密,防止敏感信息在传输过程中被窃听或泄露,这需要集成轻量级的加密算法(如AES-128、ChaCha20)和安全的密钥管理机制;其次是完整性(Integrity),需确保数据在传输过程中未被篡改或破坏,通常通过消息认证码(MAC)或哈希算法(如SHA-256、HMAC)实现,为每个数据包提供防篡改证明;再次是真实性(Authenticity),即确保通信双方身份的合法可信,防止设备仿冒与非法接入,这需要通过数字证书、预共享密钥(PSK)或轻量级认证协议(如DTLS)实现双向身份认证;最后是可用性(Availability),要求协议栈能够抵御拒绝服务攻击,保障关键服务在遭受资源耗尽型攻击时仍能维持基本功能,通常需结合资源管理、流量整形与异常检测机制。这四大维度构成了一个纵深防御体系,是评估协议栈安全性的核心框架。

3.3不同应用场景的安全性需求差异

嵌入式设备应用场景的多样性直接导致了其安全性需求的显著差异,需采取“量体裁衣”的安全策略。在工业控制与车联网等对实时性和可靠性要求极高的场景,安全性需求以完整性和可用性为绝对核心,任何指令篡改或服务中断都可能造成物理灾难,因此需采用低延迟、高可靠的消息认证与快速入侵检测机制,而加密强度则可适当权衡。对于智能家居与可穿戴设备,涉及大量用户隐私数据,机密性和真实性成为首要需求,需采用稳健的加密通信和身份认证,但同时需严格考虑能耗与成本约束[7]。而在农业传感器网络、环境监测等大规模、低功耗部署场景,设备价值低且数据敏感度相对较弱,安全设计的重点在于保障网络的可用性和数据的完整性,通常采用轻量级的对称加密与认证方案,极端情况下甚至可牺牲部分机密性以换取极致的能耗与成本控制。这种基于风险评估的差异化需求分析,是实现安全资源高效配置的关键[8]。

3.4安全性需求与性能的平衡策略

在资源苛刻的嵌入式环境中,纯粹追求安全强度而忽视性能代价是不可行的,必须在两者间寻求精妙的平衡。其核心策略是基于风险的自适应安全等级。系统可根据当前网络环境的安全态势(如是否处于受信任的局域网)、传输数据的敏感级别(如是设备状态心跳包还是关键控制指令)以及设备的剩余资源(如电量、计算负载),动态调整安全策略的强度。例如,在安全环境中使用计算开销较小的预共享密钥(PSK)认证,而在检测到威胁时升级至证书认证;对普通数据使用加密而对关键指令额外附加完整性校验。另一重要策略是硬件与软件协同优化,将最耗时的对称加密、随机数生成等操作卸载到硬件安全模块(HSM)或加密加速器中执行,从而极大减轻CPU负担,实现“高性能的高安全”。此外,在协议设计初期就采用安全与性能协同设计的理念,如选择专为嵌入式设计的低开销安全协议(如DTLS而非TLS),从源头上缓解二者的矛盾。

4优化与安全性协同设计的思考

4.1优化与安全性的潜在冲突

在嵌入式网络协议栈的设计中,性能优化与安全性增强之间存在着内在的、根本性的冲突,这种冲突源于嵌入式系统资源的绝对稀缺性。性能优化的核心目标是最大化资源利用效率,其手段往往是“做减法”,如裁剪冗余功能、简化算法流程、减少内存拷贝、延长休眠时间,这一切都是为了降低CPU负载、内存占用和能耗。而安全性增强的本质是“做加法”,需要通过引入加密解密、认证校验、异常检测等额外操作来构筑防御体系,这不可避免地会增加计算开销、延长处理延迟、消耗更多内存和能源。例如,为提升处理效率而采用的零拷贝技术可能与安全机制中为每个数据包进行完整性校验(需单独访问数据)的需求相悖;为降低能耗而设计的深度休眠策略则会与需要持续监听网络的安全检测功能产生直接冲突。这种资源争夺使得在单一维度上的极致优化往往以牺牲另一维度为代价,将设计过程转变为复杂的多目标约束求解问题。

4.2协同优化策略

实现优化与安全性的协同,必须摒弃“先优化后补安全”或“先安全后优化性能”的串行设计范式,转而采用一种一体化、跨层次的系统级协同设计策略。首先,在架构层面,应设计可配置、模块化的协议栈框架,允许开发者根据最终应用场景的具体约束(如性能指标、安全等级、能耗预算),像拼装积木一样灵活选择和组合不同的优化算法与安全模块,而非采用固定的单一方案。其次,在技术层面,需大力开发和采用轻量级密码学(Lightweight Cryptography)算法,这些算法(如ASCON、SPECK)专为资源受限环境设计,在提供足够安全强度的同时,显著降低了计算和存储开销[9]。同时,推动硬件安全原语(如TrustZone、PUF、AES加速器)的集成与利用,将最耗安全资源的功能下沉至硬件层面执行,为软件层释放宝贵的CPU周期和内存。最后,在运行时层面,实施动态资源感知的安全调度,即协议栈能够实时监控自身的CPU、内存和能量状态,并据此自适应地调整安全策略的强度(如在电量充足时启用全功能加密,在电量告急时降级至仅完整性保护),从而实现资源约束下的最优安全效能[10]。

4.3协同优化的发展方向与挑战

未来的协同设计将超越单一设备或协议栈的范畴,向系统级、网络化的协同安全与优化方向发展。一方面,利用机器学习技术,通过对网络流量和设备行为的智能学习与分析,实现更精准的异常检测与威胁预测,从而在不过度消耗资源的前提下提升主动安全防御能力;同时,机器学习也可用于优化网络参数配置和功耗管理策略。另一方面,借助边缘计算架构,可将部分计算密集型的安全任务(如证书验证、复杂入侵检测)卸载到资源相对丰富的边缘网关或服务器上执行,从而极大地减轻终端嵌入式设备的负担,实现终端与边缘的协同分工。然而,这也带来了新的挑战,即如何保证终端与边缘间通信的安全性与低延迟以及如何设计跨实体间的统一信任模型。此外,标准化的缺失也是当前一大挑战,亟需产业界形成统一的轻量级安全协议、接口和评估标准,以降低协同设计的复杂度和成本。协同设计的最高目标是构建一个既能敏捷高效地处理任务,又能智慧弹性地应对威胁的嵌入式网络体系。

参考文献

[1]曹潇男,刘艳明,韩冰,等.基于时间敏感网络协议的嵌入式控制系统在机载航电系统中的应用研究[J].无线互联科技,2025,22(11):51-54.

[2]周玮,郑勇,周春梅.双协议栈技术在校园网络设计中的应用[J].通信与信息技术,2022(S1):110-114.

[3]王启宇.网络协议栈优化与数据传输效率提升研究[J].电脑知识与技术,2025,21(8):80-82.

[4]杨玉好,袁国伦.主动感知下的集群车辆数据交换网络通信协议栈优化算法[J].计算技术与自动化,2025,44(2):15-19.

[5]韩哲,李明照.基于压缩感知的无线传感网络协议栈设计与实现[J].通信电源技术,2020,37(11):213-216.

[6]肖长水,杨静波,房晓阳,等.基于双协议栈的校园网数据捕获与存储技术实现[J].电子技术与软件工程,2021(9):22-24.

[7]尤春菊,王凯.IPv4/6双协议栈数据骨干网络改造实例浅析[J].数字传媒研究,2021,38(6):57-61.

[8]杨亮亮,黄坤,张莉敏,等.基于嵌入式网络协议栈的多轴运动控制卡通信系统设计[J].软件工程,2021,24(5):13-16.

[9]刘昊昱,庞宗强.网络切片技术在高层移动协议栈中的应用与性能评估[J].数字技术与应用,2024,42(7):112-114.

[10]全成斌,陈嘉杰,郑宁汉,等.基于硬件抽象技术的全协议栈网络路由器设计[J].实验技术与管理,2022,39(4):111-115.